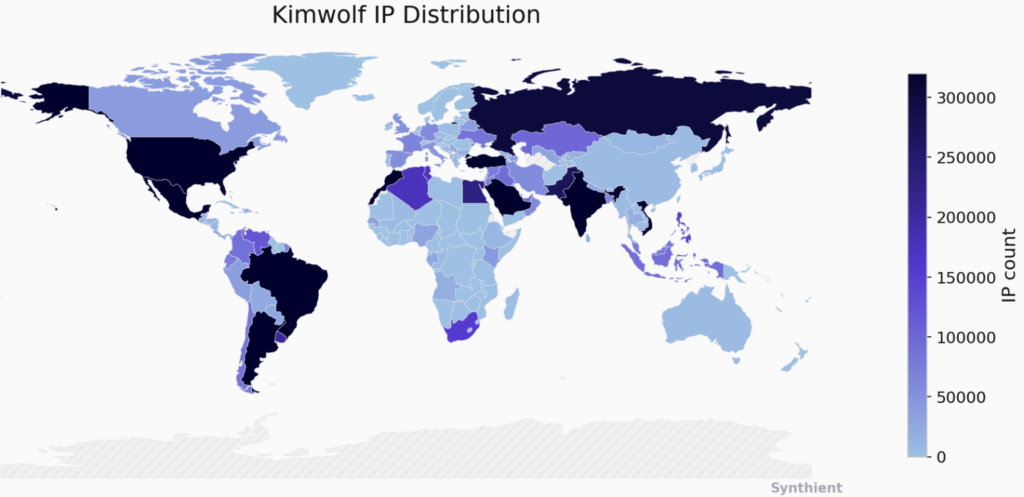

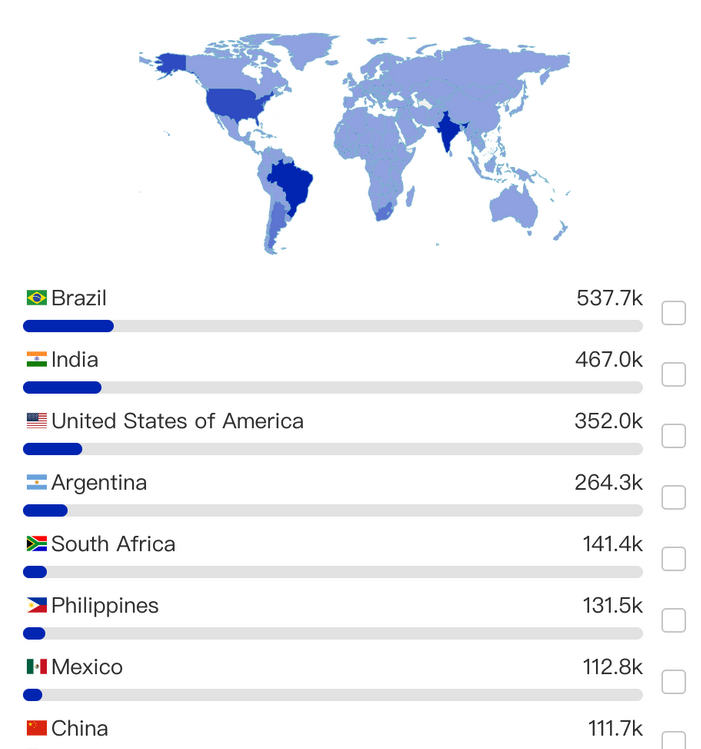

در ماههای اخیر، یک باتنت جدید به نام Kimwolf بهسرعت در حال گسترش بوده و بنا بر برآورد پژوهشگران امنیتی، بیش از دو میلیون دستگاه را در سراسر جهان آلوده کرده است. این بدافزار، سیستمهای قربانی را وادار میکند ترافیک مخرب اینترنتی را عبور دهند؛ از جمله ترافیک مربوط به کلاهبرداری تبلیغاتی، تلاش برای تصاحب حسابهای کاربری و crawl انبوه محتوا. علاوه بر این، دستگاههای آلوده در حملات گسترده DDos مشارکت میکنند؛ حملاتی که میتوانند وبسایتها و سرویسهای آنلاین را برای چندین روز از دسترس خارج کنند.

اما آنچه Kimwolf را به تهدیدی متفاوت و خطرناکتر تبدیل میکند، صرفاً اندازه آن نیست، بلکه روش انتشار آن است. این باتنت با استفاده از شبکههایی موسوم به پروکسی خانگی (Residential Proxy) میتواند بهطور مؤثر به داخل شبکههای محلی کاربران تونل بزند و دستگاههایی را آلوده کند که بهطور معمول پشت روترها و فایروالهای خانگی یا سازمانی پنهان شدهاند.

شبکههای پروکسی خانگی بهعنوان ابزاری برای ناشناسسازی و محلیسازی ترافیک اینترنتی فروخته میشوند. بزرگترین ارائهدهندگان این خدمات، به مشتریان خود اجازه میدهند ترافیکشان را از طریق دستگاههایی در تقریباً هر کشور یا حتی هر شهر جهان عبور دهند. این قابلیت برای کاربردهای بهظاهر مشروع مانند تست وبسایتها یا دسترسی به محتوای محلی تبلیغ میشود، اما در عمل بستری ایدهآل برای سوءاستفاده نیز فراهم میکند.

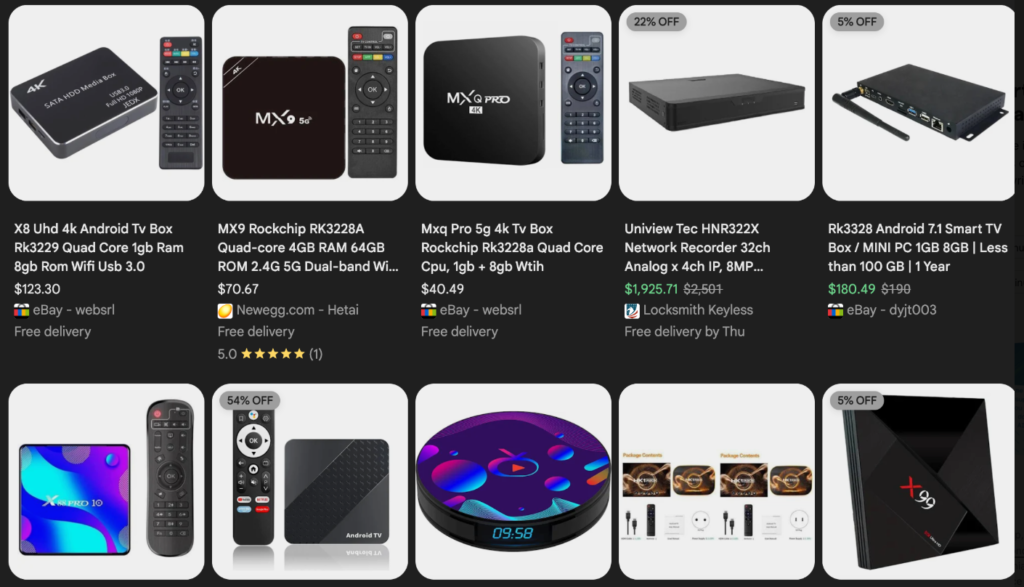

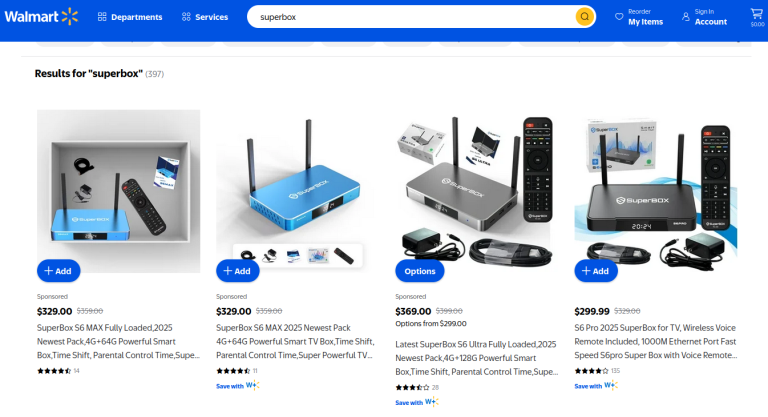

نرمافزاری که اتصال اینترنت کاربر نهایی را به یک نود پروکسی خانگی تبدیل میکند، اغلب همراه با اپلیکیشنها یا بازیهای موبایلی مشکوک توزیع میشود. این برنامهها همچنین بهطور گسترده روی باکسهای غیررسمی Android TV نصب هستند؛ دستگاههایی که توسط فروشندگان شخص ثالث و از طریق وبسایتهای بزرگ تجارت الکترونیکی مانند Amazon، BestBuy، Newegg و Walmart به فروش میرسند.

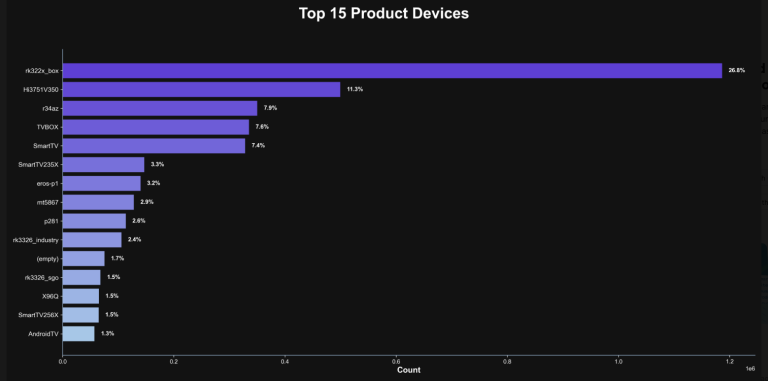

این باکسها معمولاً بین ۴۰ تا ۴۰۰ دلار قیمت دارند، تحت برندها و مدلهای ناشناخته عرضه میشوند و اغلب بهعنوان راهی برای تماشای رایگان محتوای ویدیویی پولی تبلیغ میشوند. اما این «صرفهجویی» بهای پنهانی دارد. بخش قابلتوجهی از حدود دو میلیون دستگاهی که اکنون به باتنت Kimwolf متصلاند، همین باکسهای Android TV را تشکیل میدهند.

Kimwolf همچنین در آلودهسازی قاب عکسهای دیجیتال متصل به اینترنت نیز بسیار موفق بوده است. این دستگاهها که بهوفور در فروشگاههای آنلاین یافت میشوند، معمولاً مبتنی بر اندروید هستند و از نظر امنیتی بهشدت ضعیف طراحی شدهاند. در نوامبر ۲۰۲۵، پژوهشگران شرکت Quokka گزارشی منتشر کردند که چندین مشکل امنیتی جدی را در قابهای دیجیتال اندرویدی مجهز به اپلیکیشن Uhale مستند میکرد؛ از جمله مدلی که تا مارس ۲۰۲۵ پرفروشترین قاب دیجیتال در آمازون بوده است.

دو مشکل امنیتی اصلی در این قابهای دیجیتال و باکسهای غیررسمی Android TV دیده میشود. نخست اینکه درصد قابلتوجهی از این دستگاهها یا با بدافزار از پیش نصبشده عرضه میشوند یا کاربر را مجبور میکنند برای استفاده از قابلیت اصلی دستگاه، فروشگاههای اپلیکیشن غیررسمی و برنامههای آلوده نصب کند. رایجترین مؤلفه مخرب در این میان، برنامههای کوچکی هستند که دستگاه را به یک نود پروکسی خانگی تبدیل میکنند.

مشکل دوم آن است که بسیاری از این دستگاهها بر پایه تعداد محدودی برد میکروکامپیوتری متصل به اینترنت ساخته شدهاند که عملاً هیچ الزام امنیتی یا سازوکار احراز هویت معناداری ندارند. به بیان ساده، اگر مهاجمی در همان شبکهای قرار بگیرد که یکی از این دستگاهها حضور دارد، اغلب میتواند با ارسال تنها یک دستور، چندین دستگاه را بهطور همزمان به خطر بیندازد.

هیچجا مثل 127.0.0.1 نیست

این دو ضعف امنیتی در اکتبر ۲۰۲۵ بهطور جدی مورد توجه قرار گرفت؛ زمانی که یک دانشجوی کارشناسی علوم کامپیوتر در مؤسسه فناوری راچستر (RIT) شروع به ردیابی دقیق رشد باتنت Kimwolf کرد و حتی بهصورت روزانه با سازندگان احتمالی آن در تعامل بود.

بنجامین براندیج (Benjamin Brundage)، بنیانگذار ۲۲ ساله شرکت امنیتی Synthient (استارتاپی که به سازمانها در شناسایی شبکههای پروکسی و نحوه سوءاستفاده از آنها کمک میکند) بخش عمدهای از پژوهشهای خود درباره Kimwolf را همزمان با آمادهشدن برای امتحانات پایانترم انجام داد. او اواخر اکتبر ۲۰۲۵ به KrebsOnSecurity گفت که معتقد است Kimwolf گونهای جدید و مبتنی بر اندروید از باتنت Aisuru است؛ باتنتی که پاییز سال گذشته به اشتباه عامل چند حمله DDoS رکوردشکن معرفی شده بود.

براندیج توضیح داد Kimwolf با سوءاستفاده از یک نقص آشکار در بسیاری از بزرگترین سرویسهای پروکسی خانگی جهان رشد کرده است. این نقص به این واقعیت بازمیگردد که این سرویسها بهاندازه کافی از ارسال درخواستها به سرورهای داخلی شبکه نقاط انتهایی پروکسی جلوگیری نمیکردند.

اغلب سرویسهای پروکسی برای جلوگیری از دسترسی مشتریان به شبکه داخلی نقاط انتهایی، دسترسی به آدرسهای محلی تعریفشده در RFC-1918 را مسدود میکنند؛ از جمله بازههای NAT شناختهشده مانند 10.0.0.0/8، 192.168.0.0/16 و 172.16.0.0/12. این بازهها همان محدودههایی هستند که تقریباً تمام شبکههای خانگی و اداری برای آدرسدهی داخلی از آنها استفاده میکنند.

با این حال، براندیج دریافت اپراتورهای Kimwolf با تغییر تنظیمات DNS توانستهاند این محدودیتها را دور بزنند و مستقیماً با دستگاههای داخل شبکههای محلی میلیونها نقطه انتهایی پروکسی ارتباط برقرار کنند.

او در یک هشدار امنیتی مفصل که در اواسط دسامبر ۲۰۲۵ برای نزدیک به دوازده ارائهدهنده پروکسی ارسال شد، توضیح داد استفاده از رکوردهای DNS که به آدرسهایی مانند 192.168.0.1 یا حتی 0.0.0.0 اشاره میکنند، به مهاجمان اجازه میدهد درخواستهای دستکاریشدهای را به دستگاههای محلی ارسال کنند؛ روشی که بهطور فعال برای انتشار بدافزار Kimwolf مورد استفاده قرار گرفته است.

پل اشکالزدایی اندروید (ANDROID DEBUG BRIDGE)

پس از آنکه براندیج چند مدل از باکسهای Android TV غیررسمی را که بیشترین سهم را در باتنت Kimwolf داشتند خریداری کرد، متوجه شد آسیبپذیری پروکسی تنها عامل رشد سریع این باتنت نیست. بررسیها نشان داد تقریباً تمام این دستگاهها با قابلیت Android Debug Bridge یا ADB بهصورت فعال از کارخانه عرضه میشوند.

ADB ابزاری تشخیصی است که در مراحل تولید و تست برای پیکربندی یا بهروزرسانی دستگاهها استفاده میشود و اجازه میدهد سیستم از راه دور حتی با firmware جدید (و بالقوه مخرب) بازنویسی شود. فعال بودن این قابلیت در دستگاههای مصرفی یک خطر جدی امنیتی محسوب میشود، زیرا دستگاه بهطور دائمی در حال گوشدادن به درخواستهای اتصال بدون احراز هویت است.

در چنین شرایطی، یک مهاجم تنها با اجرای دستور «adb connect IP:5555» میتواند تقریباً بلافاصله به دسترسی مدیریتی کامل (super user) روی دستگاه دست پیدا کند.

براندیج همچنین گفت که تا اوایل دسامبر ۲۰۲۵، همپوشانی بسیار بالایی میان آلودگیهای جدید Kimwolf و آدرسهای پروکسی خانگی ارائهشده توسط شرکت چینی IPIDEA مشاهده کرده است؛ شرکتی که بهطور گسترده بهعنوان بزرگترین شبکه پروکسی خانگی جهان شناخته میشود.

او افزوید شیوع Kimwolf تنها در عرض یک هفته، صرفاً با سوءاستفاده از استخر پروکسی IPIDEA، تقریباً دو برابر شده است. شرکت Synthient در اول دسامبر ۲۰۲۵ تأیید کرد که اپراتورهای Kimwolf از طریق شبکه IPIDEA به عقب تونل میزنند و وارد شبکههای محلی سیستمهایی میشوند که نرمافزار پروکسی این شرکت را اجرا میکنند.

اعلان امنیتی و واکنش ارائهدهندگان

در ۱۷ دسامبر، براندیج هشدار امنیتی خود را برای ۱۱ ارائهدهنده خدمات پروکسی ارسال کرد تا پیش از انتشار عمومی اطلاعات، فرصت بررسی و اصلاح داشته باشند. بسیاری از این شرکتها در عمل بازفروشندگان سرویس IPIDEA بودند.

IPIDEA در پاسخ رسمی خود هرگونه ارتباط با باتنتهای پیشین را رد کرد، اما افسر امنیتی این شرکت اعلام کرد یک ماژول قدیمی تست و اشکالزدایی که عامل اصلی آسیبپذیری بوده، غیرفعال شده است. این شرکت همچنین اعلام کرد محدودیتهای سختگیرانهتری برای DNS و پورتهای پرخطر اعمال کرده و نظارت بیشتری بر ترافیک داخلی شبکه خود در نظر گرفته است.

پژواکهایی از گذشته

به گفته پژوهشگران امنیتی، IPIDEA احتمالاً ادامه یا بازتولید شبکه بدنام 911S5 Proxy است؛ سرویسی که بین سالهای ۲۰۱۴ تا ۲۰۲۲ فعال بود و بهطور گسترده برای جرایم سایبری مورد استفاده قرار میگرفت. این شبکه پس از مجموعهای از افشاگریهای رسانهای از هم پاشید.

در سال ۲۰۲۴، وزارت خزانهداری ایالات متحده سازندگان ادعایی این شبکه را تحریم کرد و وزارت دادگستری آمریکا نیز یکی از عوامل اصلی آن را بازداشت نمود. پژوهشگران میگویند شباهتهای فنی و زیرساختی میان 911S5 و IPIDEA قابل چشمپوشی نیست.

پیامدهای عملی برای کاربران

این گزارش نشان میدهد حتی اجازه دسترسی موقت یک مهمان به شبکه Wi-Fi خانگی میتواند کل شبکه داخلی را در معرض آلودگی قرار دهد، اگر دستگاه مهمان به یک اپلیکیشن پروکسی خانگی آلوده باشد. در چنین سناریویی، مهاجمان قادر خواهند بود از طریق همان پروکسی به شبکه محلی نفوذ کرده و سایر دستگاههای آسیبپذیر را شناسایی و آلوده کنند.

سناریوی نگرانکنندهتر آن است که مهاجمان بتوانند تنظیمات DNS روتر خانگی را تغییر دهند و کاربران را به سرورهای مخرب هدایت کنند؛ وضعیتی که یادآور بدافزار معروف DNSChanger در سال ۲۰۱۲ است و میلیونها کاربر را تحت تأثیر قرار داد.

XLAB

بخش قابلتوجهی از اطلاعات فنی منتشرشده درباره Kimwolf از سوی شرکت امنیتی چینی XLab ارائه شده است. این شرکت اعلام کرده Kimwolf دستکم ۱.۸ میلیون دستگاه را آلوده کرده و ساختار آن بهگونهای طراحی شده که حتی پس از تلاش برای مهار یا پاکسازی، میتواند بهسرعت خود را بازسازی کند.

XLab همچنین گزارش داده زیرساخت فرماندهی و کنترل (Command and Control) این باتنت بهطور مداوم تغییر میکند و از دامنهها و آدرسهای IP متعددی استفاده میشود تا شناسایی و مسدودسازی آن دشوارتر شود.

تحلیل و توصیهها

تشخیص آلودگی شبکههای داخلی به بدافزارهایی مانند Kimwolf برای کاربران عادی بسیار دشوار است. حتی در صورت شناسایی نشانههای مشکوک، حذف کامل مؤلفههای پروکسی خانگی از دستگاهها اغلب نیازمند دانش فنی، ابزار تخصصی و در برخی موارد فلشکردن کامل سیستمعامل است.

کارشناسان امنیتی توصیه میکنند کاربران تنها از برندهای معتبر سختافزاری خرید کنند، به وعدههای «رایگان» یا بسیار ارزان اعتماد نکنند، برای دستگاههای ناشناس از شبکه Wi-Fi مهمان استفاده کنند و نسبت به هر دستگاه متصل به شبکه محلی خود دیدی بدبینانه و مبتنی بر امنیت داشته باشند.

1دیدگاه