گوگل روز چهارشنبه اعلام کرد با همکاری شرکای خود موفق شده شبکه IPIDEA را مختل کند؛ شبکهای که به گفته این شرکت، یکی از بزرگترین شبکههای پروکسی خانگی (Residential Proxy Network) در جهان به شمار میرود.

بر اساس این اعلام، گوگل با طرح دعوای حقوقی، دهها دامنه مورد استفاده برای کنترل دستگاهها و عبور دادن ترافیک پروکسی از طریق آنها را از کار انداخته است. در زمان نگارش این خبر، وبسایت IPIDEA به نشانی «www.ipidea.io» دیگر در دسترس نیست. این سرویس خود را «پیشروترین ارائهدهنده پروکسی IP در جهان» معرفی میکرد و مدعی بود بیش از ۶.۱ میلیون آدرس IP با بهروزرسانی روزانه و ۶۹ هزار IP جدید روزانه در اختیار دارد.

جان هالتکویست، تحلیلگر ارشد گروه اطلاعات تهدید گوگل (Google Threat Intelligence Group – GTIG)، در بیانیهای که با The Hacker News به اشتراک گذاشته شد، گفت: «شبکههای پروکسی خانگی به ابزاری فراگیر برای طیفی از فعالیتها، از جاسوسی سطح بالا گرفته تا طرحهای گسترده مجرمانه، تبدیل شدهاند.»

او افزود: «با عبور دادن ترافیک از اتصال اینترنت خانگی افراد، مهاجمان میتوانند از دید پنهان شوند و همزمان به محیطهای سازمانی نفوذ کنند. با از کار انداختن زیرساخت مورد استفاده برای اجرای شبکه IPIDEA، عملاً بازار جهانیای را که دسترسی به میلیونها دستگاه مصرفکننده ربوده شده میفروخت، از زیر پایش کشیدیم.»

گوگل اعلام کرد که حتی در همین ماه نیز زیرساخت پروکسی IPIDEA توسط بیش از ۵۵۰ گروه تهدید مستقل با انگیزههای مختلف از جمله جرایم سایبری، جاسوسی، تهدیدات پایدار پیشرفته (Advanced Persistent Threats – APTs) و عملیات اطلاعاتی مورد استفاده قرار گرفته است. این فعالیتها از نقاط مختلف جهان، از جمله چین، کره شمالی و روسیه منشأ میگرفت و شامل دسترسی به محیطهای SaaS قربانیان، زیرساختهای درونسازمانی (On-premises) و حملات Password Spraying بوده است.

در تحلیلی که اوایل همین ماه منتشر شد، شرکت Synthient فاش کرد عاملان باتنت AISURU/Kimwolf با سوءاستفاده از نقصهای امنیتی در سرویسهای پروکسی خانگی مانند IPIDEA، دستورات مخرب را از طریق این شبکهها به دستگاههای اینترنت اشیاء آسیبپذیر پشت فایروالها منتقل میکردند تا بدافزار را در شبکههای محلی گسترش دهند.

بدافزاری که دستگاههای مصرفی را به نقطههای خروجی پروکسی تبدیل میکند، بهصورت مخفیانه درون اپلیکیشنها و بازیهایی قرار داده شده که بهصورت پیشفرض روی ستتاپباکسهای اندروید تیوی (Android TV) برندهای متفرقه نصب هستند. این موضوع باعث میشود دستگاه آلوده ترافیک مخرب را عبور دهد و در حملات منع سرویس توزیعشده (DDos) مشارکت کند.

همچنین گفته میشود IPIDEA اپلیکیشنهای مستقلی را منتشر کرده که مستقیماً برای افرادی که به دنبال «درآمد آسان» هستند بازاریابی میشدند. در این تبلیغات، به صراحت اعلام میشد که در ازای نصب اپلیکیشن و اجازه استفاده از «پهنای باند بلااستفاده» کاربران، به آنها پول پرداخت خواهد شد.

اگرچه شبکههای پروکسی خانگی امکان عبور دادن ترافیک از آدرسهای IP متعلق به ارائهدهندگان خدمات اینترنتی (ISPها) را فراهم میکنند، اما همین ویژگی پوشش ایدهآلی برای بازیگران مخربی ایجاد میکند که قصد پنهان کردن منشأ فعالیتهای خود را دارند.

GTIG در توضیح این سازوکار گفت: «برای این کار، اپراتورهای شبکه پروکسی خانگی به کدی نیاز دارند که روی دستگاههای مصرفکننده اجرا شود تا آنها را بهعنوان گره خروجی (Exit Node) وارد شبکه کند. این دستگاهها یا از پیش با نرمافزار پروکسی بارگذاری شدهاند، یا زمانی به شبکه ملحق میشوند که کاربران ناآگاهانه اپلیکیشنهای آلوده با کد پروکسی تعبیهشده را دانلود میکنند. برخی کاربران نیز آگاهانه و با وسوسه ‘کسب درآمد’ از پهنای باند بلااستفاده خود، این نرمافزارها را نصب میکنند.»

تیم اطلاعات تهدید گوگل اعلام کرد IPIDEA بهدلیل نقش خود در تسهیل عملیات چندین باتنت، از جمله BADBOX 2.0 مستقر در چین، بدنام شده است. در ژوئیه ۲۰۲۵، گوگل علیه ۲۵ فرد یا نهاد نامشخص در چین به اتهام اداره این باتنت و زیرساخت پروکسی خانگی مرتبط با آن شکایت کرد.

گوگل همچنین هشدار داد که اپلیکیشنهای پروکسی IPIDEA نهتنها ترافیک را از طریق دستگاه گره خروجی عبور میدهند، بلکه با هدف آلودهسازی همان دستگاه، ترافیک ورودی نیز به آن ارسال میکنند؛ موضوعی که خطرات جدی برای مصرفکنندگانی ایجاد میکند که آگاهانه یا ناآگاهانه به این شبکهها پیوستهاند.

به گفته گوگل، شبکه پروکسی پشتیبان IPIDEA یک موجودیت یکپارچه نیست، بلکه مجموعهای از چندین برند شناختهشده پروکسی خانگی تحت کنترل یک گروه واحد است، از جمله:

- Ipidea (ipidea[.]io)

- 360 Proxy (360proxy[.]com)

- 922 Proxy (922proxy[.]com)

- ABC Proxy (abcproxy[.]com)

- Cherry Proxy (cherryproxy[.]com)

- Door VPN (doorvpn[.]com)

- Galleon VPN (galleonvpn[.]com)

- IP 2 World (ip2world[.]com)

- Luna Proxy (lunaproxy[.]com)

- PIA S5 Proxy (piaproxy[.]com)

- PY Proxy (pyproxy[.]com)

- Radish VPN (radishvpn[.]com)

- Tab Proxy (tabproxy[.]com)

گوگل افزود: «همان افرادی که این برندها را کنترل میکنند، چندین دامنه مرتبط با کیتهای توسعه نرمافزار (SDK) برای پروکسیهای مسکونی را نیز در اختیار دارند.» این SDKها برای نصب یا اجرای مستقل طراحی نشدهاند و قرار است درون اپلیکیشنهای دیگر تعبیه شوند.

این SDKها به توسعهدهندگان بهعنوان راهی برای کسب درآمد از اپلیکیشنهای اندروید، ویندوز، iOS و WebOS ارائه میشوند. توسعهدهندگانی که این SDKها را در برنامههای خود ادغام میکنند، بهازای هر دانلود از IPIDEA پول دریافت میکنند. در نتیجه، دستگاهی که این اپلیکیشنها را نصب میکند، همزمان به یک گره در شبکه پروکسی تبدیل میشود و کارکرد اعلامشده برنامه را نیز ارائه میدهد. نام SDKهای تحت کنترل عوامل IPIDEA عبارتاند از:

- Castar SDK (castarsdk[.]com)

- Earn SDK (earnsdk[.]io)

- Hex SDK (hexsdk[.]com)

- Packet SDK (packetsdk[.]com)

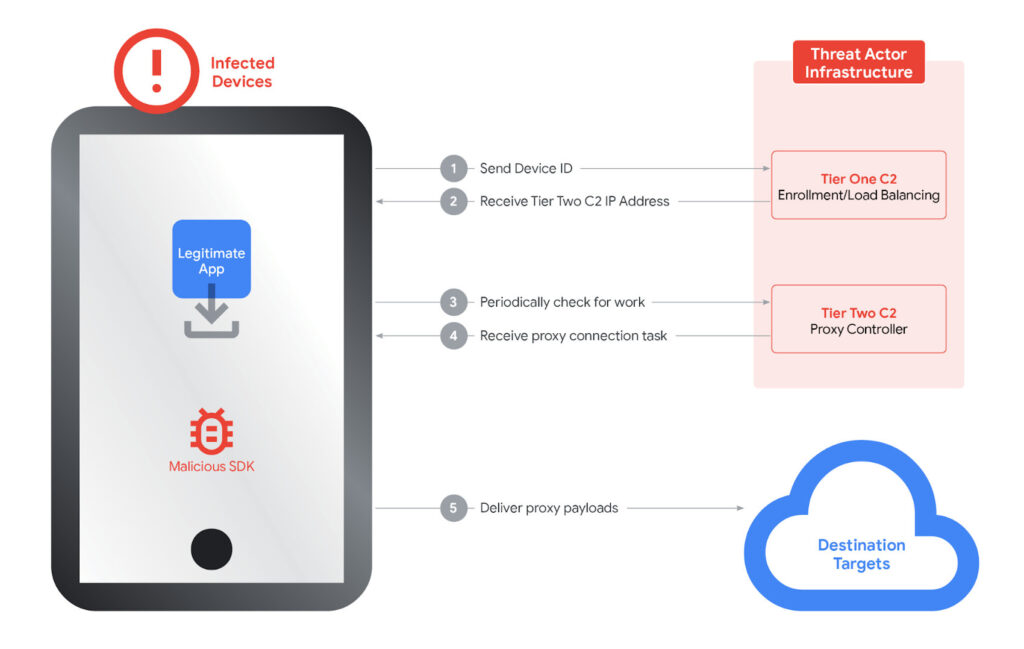

به گفته گوگل، این SDKها همپوشانی قابل توجهی در زیرساخت فرماندهی و کنترل (Command-and-Control – C2) و ساختار کد دارند. آنها از یک سامانه C2 دوسطحی استفاده میکنند؛ بهطوریکه دستگاه آلوده ابتدا با سرور سطح اول (Tier One) تماس میگیرد تا فهرستی از گرههای سطح دوم را دریافت کند. سپس اپلیکیشن ارتباط با سرور سطح دوم را آغاز میکند تا بهصورت دورهای برای عبور دادن محمولههای ترافیکی از دستگاه، درخواست دریافت کند. تحلیل گوگل نشان داده حدود ۷۴۰۰ سرور سطح دوم در این ساختار فعال هستند.

علاوه بر سرویسهای پروکسی، عوامل IPIDEA دامنههایی را نیز کنترل میکردهاند که ابزارهای رایگان شبکه خصوصی مجازی (VPN) ارائه میدادند. این ابزارها نیز بهگونهای طراحی شده بودند که با استفاده از Hex SDK یا Packet SDK، دستگاه کاربر را بهعنوان گره خروجی به شبکه پروکسی ملحق کنند. نام این سرویسهای VPN عبارت است از:

- Galleon VPN (galleonvpn[.]com)

- Radish VPN (radishvpn[.]com)

- Aman VPN (متوقفشده)

GTIG همچنین اعلام کرد ۳۰۷۵ فایل اجرایی منحصربهفرد ویندوز شناسایی شده که به حداقل یکی از دامنههای Tier One درخواست ارسال کردهاند. برخی از این بدافزارها خود را بهصورت OneDriveSync یا Windows Update جا زده بودند. این برنامههای آلوده ویندوز مستقیماً توسط عوامل IPIDEA توزیع نشده بودند. افزون بر این، حدود ۶۰۰ اپلیکیشن اندرویدی در حوزه ابزارها، بازیها و محتوا، از منابع دانلود مختلف، بهدلیل داشتن کدی که از طریق SDKهای درآمدزایی به دامنههای C2 سطح اول متصل میشود، شناسایی شدهاند.

در بیانیهای که با والاستریت ژورنال به اشتراک گذاشته شد، سخنگوی شرکت چینی مرتبط با این فعالیتها گفت این شرکت «استراتژیهای نسبتاً تهاجمی برای گسترش بازار» در پیش گرفته و «فعالیتهای تبلیغاتی در بسترهای نامناسب (مانند انجمنهای هکری)» انجام داده است، اما «بهصراحت با هرگونه رفتار غیرقانونی یا سوءاستفادهآمیز مخالفت میکند.»

برای مقابله با این تهدید، گوگل اعلام کرد Google Play Protect بهروزرسانی شده تا بهصورت خودکار به کاربران درباره اپلیکیشنهای حاوی کد IPIDEA هشدار دهد. در دستگاههای اندرویدی تائید شده، این سامانه برنامههای مخرب را بهطور خودکار حذف کرده و هرگونه تلاش بعدی برای نصب آنها را مسدود میکند.

گوگل در پایان تأکید کرد: «در حالی که ارائهدهندگان پروکسی ممکن است ادعای بیاطلاعی کنند یا پس از اطلاعرسانی این شکافهای امنیتی را ببندند، اعمال قانون و راستیآزمایی بهدلیل ساختارهای مالکیتی مبهم، قراردادهای فروش مجدد و تنوع گسترده اپلیکیشنها، بسیار چالشبرانگیز است.»

ارسال دیدگاه