کرم Shai Hulud 2.0 که نخستینبار در ۲۴ نوامبر ۲۰۲۵ مشاهده شد، تاکنون نزدیک به ۱۲۰۰ سازمان از جمله بانکهای بزرگ، نهادهای دولتی و شرکتهای مطرح فناوری را هدف قرار داده است. اگرچه گزارشهای اولیه آن را یک حمله ساده در زنجیره تأمین npm میدانستند که فقط مخازن اسپم در گیتهاب ایجاد میکرد، اما تحلیلهای جدید نشان میدهد این کمپین بسیار پیچیدهتر بوده است.

پژوهشگران Entro Security اعلام کردند که این بدافزار تنها به ایجاد سروصدا بسنده نکرده، بلکه توانسته دادههای حساس حافظه و اعتبارنامههای در حال اجرا را از اعماق خطوط CI/CD سازمانها استخراج کند. اگرچه توجه اولیه بر هزاران مخزن تحت کنترل مهاجمان در GitHub متمرکز بود، اما محققان تأیید کردهاند این مخازن تنها «لایه جمعآوری داده» برای یک سرقت گستردهتر بودهاند.

خسارات واقعی در محیطهای داخلی قربانیان، سیستمهای توسعهدهندگان، سرورهای زیرساخت ابری و سرویسهای GitHub خودمیزبانی شده رخ داده است؛ جایی که بدافزار اسکریپت مخرب خود را هنگام مرحله preinstall پکیجهای npm آلوده اجرا کرده است.

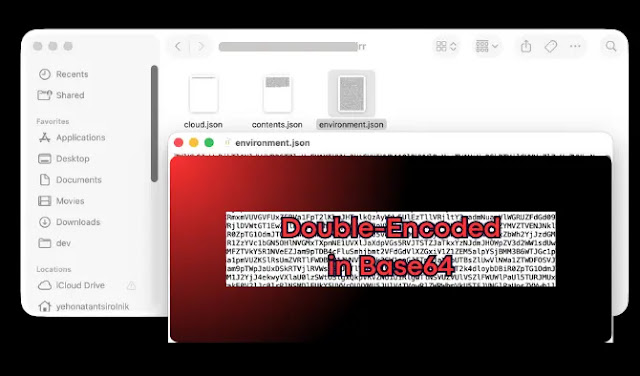

Shai Hulud 2.0 بهجای جمعآوری فایلهای ثابت، کل محیط رانتایم را ضبط کرده است. تحقیقات Entro نشان داد فایلهایی مانند environment.json حاوی اسنپشاتهای حافظه با رمزگذاری دوبل Base64 بودهاند؛ دادههایی که به مهاجمان اجازه داده وضعیت کامل ماشینهای آلوده را بازسازی کنند و به اسراری دست یابند که هرگز در ریپازیتوری کد ذخیره نشده بودند.

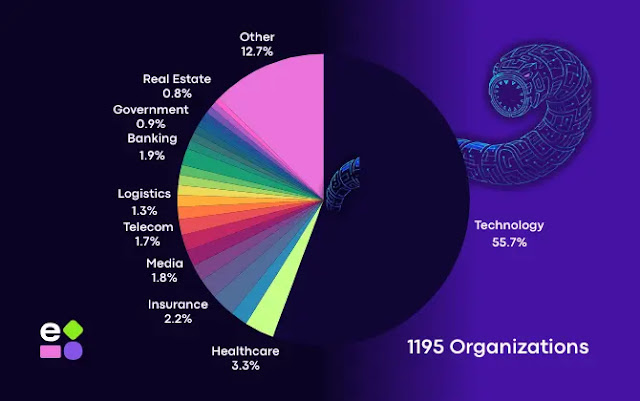

ابعاد این نفوذ گسترده است. Entro با تحلیل دامنههای ایمیل، نام میزبانهای داخلی و شناسههای مشتریان در دادههای استخراجشده، توانست ۱۱۹۵ سازمان را شناسایی کند. بیش از نیمی از قربانیان، شرکتهای فناوری و SaaS بودهاند.

| بخش صنعتی | تعداد سازمانهای آسیبدیده |

| فناوری / SaaS | 647 |

| خدمات مالی و بانکی | 53 |

| سلامت | 38 |

| بیمه | 26 |

| رسانه | 21 |

| ارتباطات | 20 |

| لجستیک | 15 |

دو نمونه خاص شدت حمله را نشان میدهد: در مورد اول، یک شرکت بزرگ نیمههادی هدف قرار گرفته و یک GitHub Actions Runner خودمیزبانی شده، آلوده شده است. اسنپشات حافظه رمزگشایی شده شامل توکنهای فعال GitHub PAT و نامهای داخلی سرورها بود که نشان میداد مهاجمان دسترسی مستقیم به زیرساخت حیاتی شرکت داشتهاند.

در نمونه دوم، یک تامینکننده تراز اول خدمات نگهداری داراییهای دیجیتال هدف قرار گرفته و حمله این بار در خط GitLab CI انجام شده است. دادههای استخراجشده شامل کلیدهای زنده AWS، توکنهای تولید بلاکچین و کلیدهای API اسلک بوده است.

مهمتر این که اسکنهای انجامشده در ۲۷ نوامبر(سه روز پس از افشای اولیه) نشان داد برخی از این اعتبارنامههای حساس، از جمله کلیدهای Service Account گوگلکلاد، همچنان معتبر بوده و ابطال نشدهاند.

اگرچه مخازن مرتبط با Shai Hulud 2.0 پیوسته از GitHub حذف میشوند، اما اعتبارنامههای بهسرقترفته همچنان در اختیار مهاجمان باقی ماندهاند. این کمپین نشان میدهد هر محیطی که در آن کد اجرا میشود (چه یک لپتاپ محلی، چه یک سرور ابری) میتواند هدف حمله استخراج حافظه باشد. با توجه به این که با وجود گذشت چند روز از حمله این دادههای محرمانه همچنان در حال گردش هستند، سازمانها بایدمحیطهای رانتایم خود را کاملاً آلوده فرض کرده و به سرعت همه هویتهای غیرانسانی خود را تغییر دهند.

ارسال دیدگاه