بر اساس گزارش پژوهشگران ExpressVPN، این پایگاه داده افشا شده حاوی حدود ۹۶ گیگابایت داده خام بوده و بیش از ۱۴۹ میلیون نام کاربری و رمز عبور منحصر به فرد را در بر میگرفته است. جرمایا فاولر (Jeremiah Fowler)، نویسنده این تحقیق، میگوید این دادهها علاوه بر اطلاعات ورود، شامل URLهایی بوده که به سرویسها و حسابهای مشخص اشاره داشتهاند.

فاولر مینویسد: «این نخستینبار نیست که با چنین مجموعه دادهای مواجه میشوم و این موضوع تنها نشاندهنده تهدید جهانی بدافزارهای سرقت اعتبارنامه است. زمانی که دادهها جمعآوری، سرقت یا استخراج میشوند، باید جایی ذخیره شوند و معمولاً یک مخزن مبتنی بر فضای ابری بهترین گزینه است.»

بدافزارهای سرقت اعتبارنامه که با نام Infostealer نیز شناخته میشوند، بهصورت پنهانی روی دستگاههای کاربران اجرا شده و اطلاعات ورود آنها را جمعآوری میکنند. این دادهها سپس به پایگاهدادههای مهاجمان ارسال میشود و در ادامه، عوامل مخرب از آنها برای تصاحب حسابها و انتقال غیرقانونی داراییها استفاده میکنند.

به گفته فاولر، مالک این پایگاهداده موفق شده میلیونها اعتبارنامه را از سرویسهای پرکاربرد در سراسر جهان جمعآوری کند. برآوردها نشان میدهد دادههای افشاشده شامل موارد زیر بوده است:

- Gmail – حدود ۴۸ میلیون

- Facebook – حدود ۱۷ میلیون

- Instagram – حدود ۶.۵ میلیون

- Yahoo – حدود ۴ میلیون

- Netflix – حدود ۳.۴ میلیون

- Outlook – حدود ۱.۵ میلیون

- iCloud – حدود ۹۰۰ هزار

- TikTok – حدود ۷۸۰ هزار

- Binance – حدود ۴۲۰ هزار

- OnlyFans – حدود ۱۰۰ هزار

فاولر همچنین اعلام کرده است: «تعداد زیادی حساب مربوط به سرویسهای استریم و سرگرمی مانند Netflix، HBOmax، Disney+، Roblox و دیگر پلتفرمها را مشاهده کردم. علاوهبر این، حسابهای خدمات مالی، کیفپولهای رمزارزی یا حسابهای معاملاتی، و حتی اطلاعات ورود بانکی و کارتهای اعتباری نیز در نمونه محدودی که بررسی کردم، وجود داشت.»

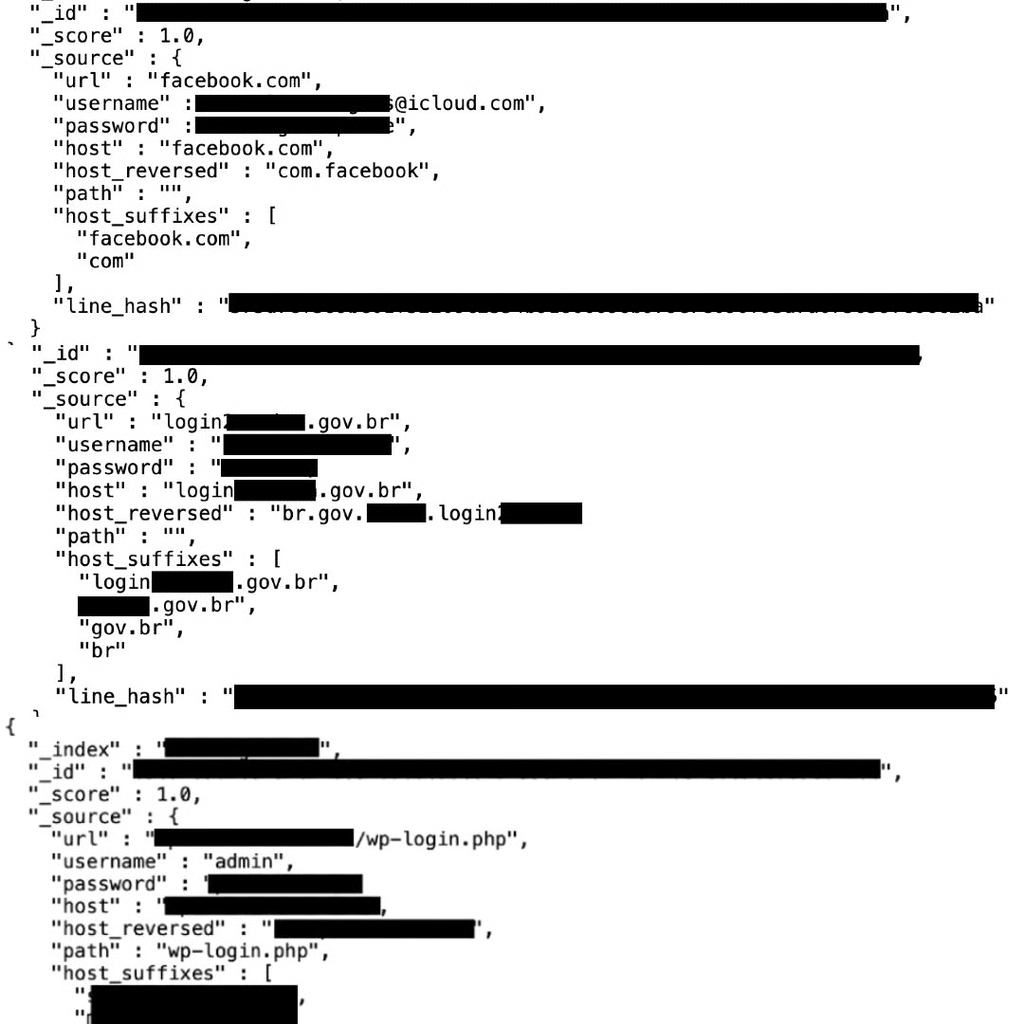

بر اساس یافتههای این پژوهش، بخشی از دادهها به حسابهای کاربری مرتبط با نهادهای دولتی نیز مربوط بودهاند. در حال بالقوه، مهاجمان میتوانند از این اطلاعات برای دسترسی به سامانههای حساس دولتی استفاده کنند؛ سامانههایی که معمولاً حجم زیادی از دادههای شخصی حساس (PII) را در خود نگه میدارند.

همچنین امکان استفاده از آدرسهای ایمیل دولتی برای حملات فیشینگ هدفمند وجود دارد؛ حملاتی که میتوانند به استقرار بدافزار در شبکههای دولتی منجر شوند.

این پایگاهداده فاقد هرگونه اطلاعات مالکیت بوده و فاولر موضوع را مستقیماً به شرکت میزبان گزارش کرده است. شرکت میزبان در پاسخ اعلام کرده که این IP متعلق به یک زیرمجموعه مستقل است. با این حال، نزدیک به یک ماه طول کشید تا دسترسی عمومی به این پایگاهداده مسدود شود؛ موضوعی که به این معناست نهتنها مدیران بدافزار، بلکه هر فردی که به این مجموعهداده دسترسی پیدا میکرد، قادر به مشاهده آن بوده است.

فاولر میگوید: «یکی از نکات نگرانکننده این بود که تعداد رکوردها از زمان کشف پایگاهداده تا زمان مسدود شدن آن افزایش پیدا کرد.»

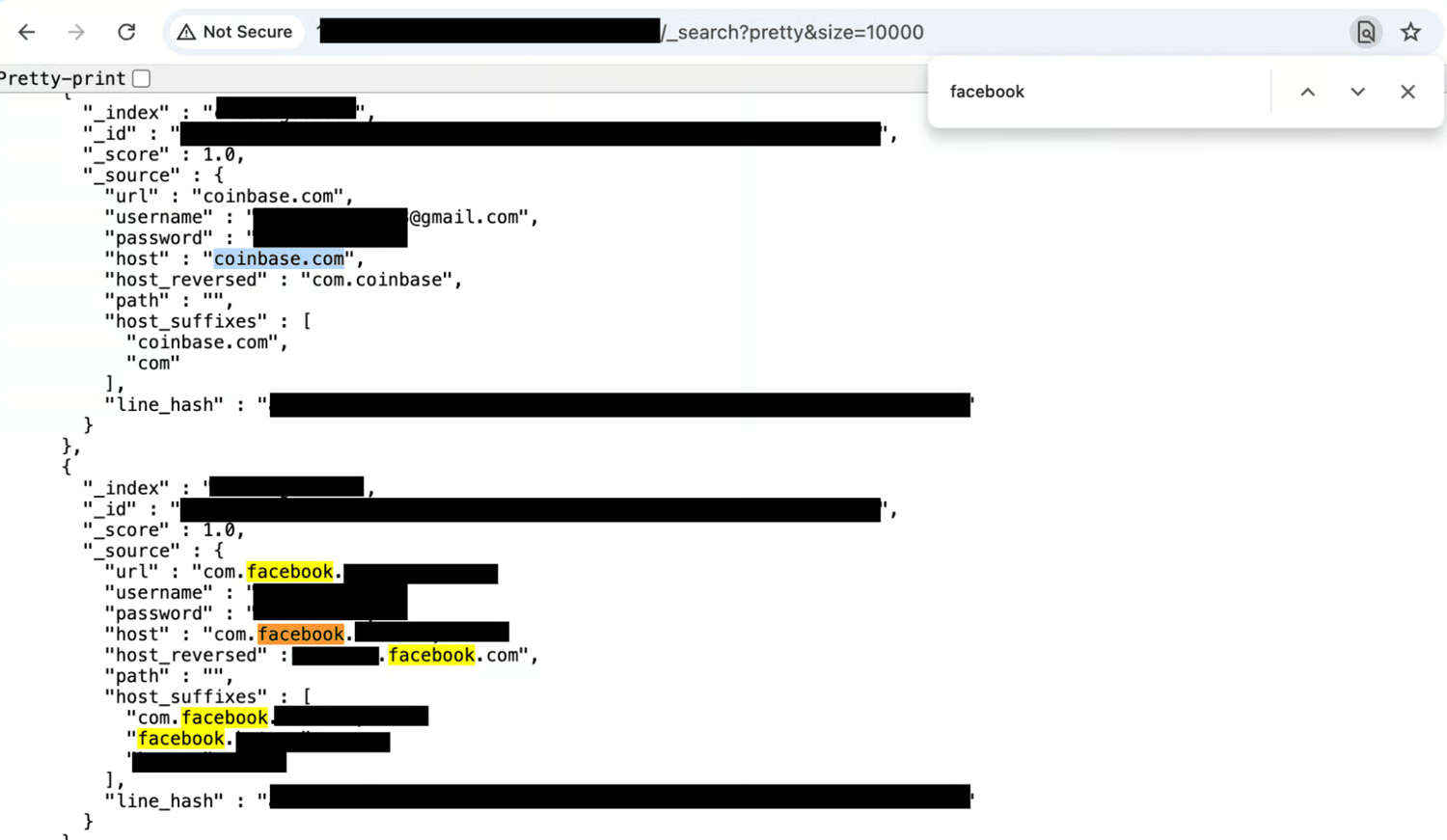

در بررسی نمونهای از دادهها، مشخص شد که علاوهبر URLها و اطلاعات ورود، رکوردی با عنوان “host_reversed path” (بهشکل com.example.user.machine) نیز وجود داشته است. به اعتقاد فاولر، جمعآوری چنین اطلاعاتی به مهاجمان کمک میکند دادهها را بهتر سازماندهی کرده و از روشهای ساده شناسایی عبور کنند.

او توضیح میدهد: «این سامانه از یک Line Hash بهعنوان شناسه سند استفاده میکرد تا برای هر خط لاگ منحصربهفرد، تنها یک رکورد ثبت شود. در جستوجوی محدودی که روی این هشها انجام شد، مشخص شد همگی یکتا هستند و داده تکراری وجود ندارد.»

مهاجمان میتوانند از چنین پایگاهدادههایی برای اهداف مخرب متعددی استفاده کنند. بدیهیترین کاربرد آن، نفوذ به حسابهای کاربری و سرقت اطلاعات شخصی است. علاوه بر این، ساختار منظم دادهها امکان اجرای حملات خودکار Credential Stuffing را فراهم میکند؛ بهویژه با توجه به اینکه بسیاری از کاربران از یک رمز عبور در چند سرویس مختلف استفاده میکنند.

بدافزارهای Infostealer در سطح جهانی به یک معضل جدی تبدیل شدهاند و مهاجمان پایگاههای داده عظیمی را برای استفاده در مراحل بعدی جمعآوری میکنند. برای نمونه، سال گذشته وبسایت Cybernews از افشای ترکیبی از ۱۶ میلیارد رکورد اطلاعات ورود در چندین پایگاهداده مختلف خبر داد.

مهاجمان چگونه میتوانند از رمزهای عبور افشاشده سوءاستفاده کنند؟

گروگانگیری حساب کاربری:

مهاجم میتواند وارد حساب شود، رمز عبور و اطلاعات بازیابی را تغییر دهد و کاربر را قفل کند. در برخی موارد، برای بازگرداندن حساب درخواست پول میشود، در حالی که همزمان از حساب برای ارسال اسپم یا فعالیتهای مشکوک استفاده میشود.

سوءاستفاده از هویت کاربر:

دسترسی به حسابهای مالی به مهاجمان اجازه میدهد خود را جای قربانی جا بزنند؛ از خالیکردن حسابها و خریدهای غیرمجاز گرفته تا دسترسی به اطلاعات خصوصی.

ارسال پیامهای فیشینگ متقاعدکننده:

با استفاده از جزئیات واقعی حسابهای افشاشده، ایمیلها یا پیامهایی بسیار باورپذیر ساخته میشود که قربانی یا اطرافیان او را به کلیک روی لینکهای مخرب یا افشای اطلاعات بیشتر ترغیب میکند.

استفاده از رمز عبور در سایر حسابها:

در صورت استفاده مجدد از رمز عبور، مهاجمان همان رمز را روی سرویسهای دیگر امتحان میکنند؛ روشی که به Password Spraying معروف است و همچنان نرخ موفقیت بالایی دارد.

ارسال دیدگاه