پژوهشگران امنیت سایبری جزئیات یک کمپین فیشینگ را افشا کردهاند که در آن مهاجمان با جعل پیامهای تولیدشده توسط گوگل، از طریق سوءاستفاده از سرویس Application Integration در Google Cloud اقدام به توزیع ایمیل میکنند.

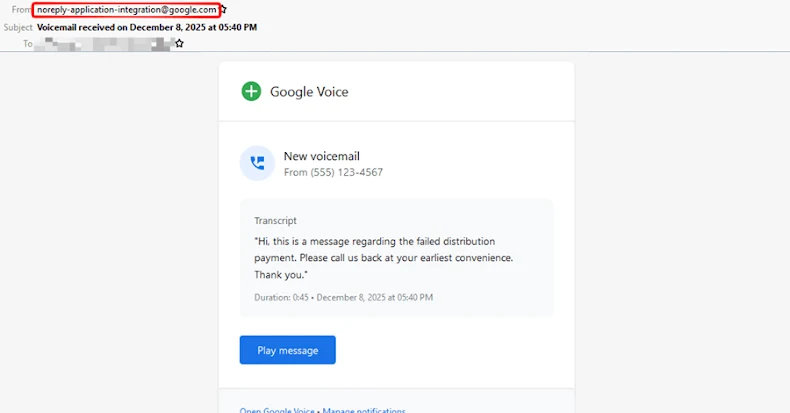

به گفته شرکت Check Point، این فعالیت از اعتماد ذاتی به زیرساخت Google Cloud استفاده میکند و پیامها را از یک آدرس ایمیل معتبر («noreply-application-integration@google[.]com») ارسال میکند؛ روشی که به آنها امکان میدهد از فیلترهای سنتی امنیت ایمیل عبور کرده و شانس بیشتری برای رسیدن به صندوق ورودی کاربران داشته باشند.

Check Point میگوید: «این ایمیلها اعلانهای رایج سازمانی مانند هشدارهای صندوق صوتی (Voicemail) یا درخواستهای دسترسی و مجوز فایل را تقلید میکنند و به همین دلیل برای دریافتکنندگان عادی و قابل اعتماد به نظر میرسند.»

بر اساس مشاهدات، مهاجمان طی یک بازه ۱۴روزه در دسامبر ۲۰۲۵، مجموعاً ۹٬۳۹۴ ایمیل فیشینگ ارسال کردهاند که حدود ۳٬۲۰۰ مشتری را هدف قرار داده است. سازمانهای آسیبدیده در ایالات متحده، منطقه آسیا-اقیانوسیه، اروپا، کانادا و آمریکای لاتین مستقر بودهاند.

در قلب این کمپین، سوءاستفاده از وظیفه «Send Email» در Application Integration قرار دارد؛ قابلیتی که به کاربران اجازه میدهد اعلانهای ایمیلی سفارشی را از طریق یک یکپارچگی (Integration) ارسال کنند. گوگل در مستندات پشتیبانی خود اشاره میکند که حداکثر ۳۰ گیرنده را میتوان به این وظیفه اضافه کرد.

این واقعیت که این ایمیلها میتوانند برای هر آدرس ایمیل دلخواهی پیکربندی شوند، نشاندهنده توانایی عامل تهدید در سوءاستفاده از یک قابلیت خودکارسازی مشروع به نفع خود است؛ بهگونهای که ایمیلها از دامنههای متعلق به گوگل ارسال شده و عملاً بررسیهای DMARC و SPF را دور میزنند.

Check Point میافزاید: «برای افزایش بیشتر اعتماد، ایمیلها بهطور دقیق از سبک و ساختار اعلانهای گوگل پیروی میکردند، از جمله قالببندی و زبان آشنا.» به گفته این شرکت، طعمهها اغلب به پیامهای صندوق صوتی یا ادعاهایی درباره اعطای دسترسی به یک فایل یا سند اشتراکی (برای مثال دسترسی به فایل «Q4») اشاره میکردند تا دریافتکنندگان را به کلیک روی لینکهای تعبیه شده و اقدام فوری ترغیب کنند.

زنجیره حمله یک جریان هدایت مجدد چندمرحلهای است که زمانی آغاز میشود که دریافتکننده ایمیل روی لینکی کلیک میکند که روی دامنه storage.cloud.google[.]com، یکی دیگر از سرویسهای مورد اعتماد Google Cloud، میزبانی شده است. این اقدام تلاشی دیگر برای کاهش تردید کاربر و ایجاد ظاهری مشروع برای حمله تلقی میشود.

سپس لینک کاربر را به محتوایی هدایت میکند که از دامنه googleusercontent[.]com ارائه میشود و یک کپچای جعلی (Fake CAPTCHA) یا مرحله تأیید مبتنی بر تصویر را نمایش میدهد. این مرحله بهعنوان یک مانع عمل میکند تا اسکنرهای خودکار و ابزارهای امنیتی نتوانند زیرساخت حمله را بررسی کنند، در حالی که کاربران واقعی قادر به عبور از آن هستند.

پس از تکمیل مرحله اعتبارسنجی، کاربر به یک صفحه ورود جعلی مایکروسافت منتقل میشود که روی دامنهای غیر از دامنههای مایکروسافت میزبانی شده است و در نهایت، هرگونه اطلاعات اعتباری واردشده توسط قربانیان را سرقت میکند.

در واکنش به این یافتهها، گوگل اعلام کرده است که تلاشهای فیشینگی را که از قابلیت اعلان ایمیلی در Google Cloud Application Integration سوءاستفاده میکردند مسدود کرده و اقدامات بیشتری را برای جلوگیری از سوءاستفادههای آتی در دستور کار قرار داده است.

تحلیل Check Point نشان میدهد که این کمپین عمدتاً بخشهای تولیدی، فناوری، مالی، خدمات حرفهای و خردهفروشی را هدف قرار داده است؛ هرچند سایر صنایع از جمله رسانه، آموزش، سلامت، انرژی، دولت، سفر و حملونقل نیز مورد هدف قرار گرفتهاند.

این شرکت میافزاید: «این بخشها معمولاً به اعلانهای خودکار، اسناد اشتراکی و جریانهای کاری مبتنی بر مجوز متکی هستند، به همین دلیل هشدارهایی با برند گوگل میتوانند متقاعدکننده باشند. این کمپین نشان میدهد مهاجمان چگونه میتوانند از قابلیتهای مشروع خودکارسازی و گردشکار ابری برای توزیع فیشینگ در مقیاس وسیع و بدون جعل سنتی، سوءاستفاده کنند.»

بهروزرسانی:

هر دو شرکت xorlab و Ravenmail جزئیات بیشتری از کمپین سرقت اعتبارنامه را افشا کردهاند. به گفته xorlab، این حملات علاوه بر فیشینگ، برای اجرای OAuth consent phishing نیز استفاده میشوند و صفحات ورود جعلی روی باکتهای Amazon Web Services (AWS) S3 میزبانی میشوند.

xorlab میگوید: «مهاجمان قربانیان را فریب میدهند تا به یک برنامه مخرب Azure AD اجازه دسترسی به منابع ابری خود بدهند؛ اقدامی که از طریق مجوزهای تفویضشده (Delegated Permissions) امکان دسترسی به اشتراکهای Azure، ماشینهای مجازی، فضای ذخیرهسازی و پایگاههای داده را فراهم میکند و این دسترسی از طریق توکنهای دسترسی و نوسازی (Access و Refresh Tokens) پایدار میماند.»

در ادامه آمده است: «هر گام از این زنجیره از زیرساختهای مورد اعتماد (گوگل، مایکروسافت و AWS) استفاده میکند و همین موضوع شناسایی یا مسدودسازی حمله را در یک نقطه واحد دشوار میسازد. صرفنظر از نقطه ورود، قربانیان در نهایت به صفحه ورود Microsoft 36۵ هدایت میشوند که هدف اصلی مهاجمان را آشکار میکند: سرقت اعتبارنامههای M365.»

ارسال دیدگاه