هکرها از آسیبپذیریهای با شدت بحرانی که چندین محصول Fortinet را تحت تأثیر قرار میدهد، برای دسترسی غیرمجاز به حسابهای ادمین و سرقت فایلهای پیکربندی سیستم سوءاستفاده میکنند.

این دو آسیبپذیری با شناسههای CVE-2025-59718 و CVE-2025-59719 ردیابی میشوند و Fortinet در تاریخ ۹ دسامبر با انتشار یک هشدار رسمی نسبت به احتمال بهرهبرداری از آنها هشدار داد.

آسیبپذیری CVE-2025-59718 یک نقص دور زدن احراز هویت FortiCloud SSO است که محصولات FortiOS، FortiProxy و FortiSwitchManager را تحت تأثیر قرار میدهد. این نقص به دلیل اعتبارسنجی نادرست امضاهای رمزنگاریشده در پیامهای SAML ایجاد شده و به مهاجم اجازه میدهد با ارسال یک assertion مخرب SAML، بدون احراز هویت معتبر وارد سیستم شود.

آسیبپذیری CVE-2025-59719 نیز یک نقص دور زدن احراز هویت FortiCloud SSO در FortiWeb است که از مشکل مشابهی در اعتبارسنجی امضای رمزنگاریشده پیامهای SAML ناشی میشود و امکان دسترسی مدیریتی بدون احراز هویت از طریق SSO جعلی را فراهم میکند.

هر دو نقص تنها در صورتی قابل بهرهبرداری هستند که FortiCloud SSO فعال باشد؛ قابلیتی که بهطور پیشفرض غیرفعال است. با این حال، اگر این ویژگی بهصورت صریح غیرفعال نشود، هنگام ثبت دستگاهها از طریق رابط کاربری FortiCare بهطور خودکار فعال میشود.

هدفگیری حسابهای مدیریتی

پژوهشگران شرکت امنیت سایبری Arctic Wolf اعلام کردند که از تاریخ ۱۲ دسامبر حملاتی را مشاهده کردهاند که از این دو آسیبپذیری سوءاستفاده میکنند. به گفته آنها، این نفوذها از چندین آدرس IP مرتبط با The Constant Company، BL Networks و Kaopu Cloud HK منشأ گرفتهاند.

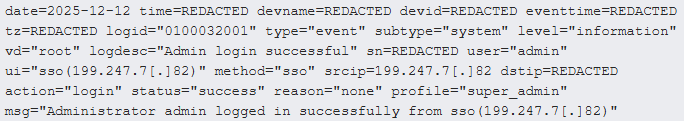

بر اساس مشاهدات Arctic Wolf، مهاجمان با استفاده از ورودهای مخرب Single Sign-On (SSO)، حسابهای ادمین را هدف قرار دادهاند.

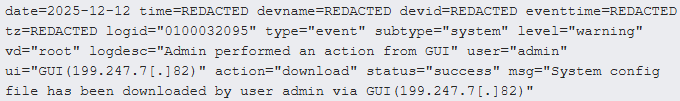

پس از دستیابی به سطح دسترسی مدیریتی، هکرها وارد رابط مدیریت تحت وب شده و اقداماتی مانند دانلود فایلهای پیکربندی سیستم را انجام دادهاند.

این فایلهای پیکربندی میتوانند اطلاعات حساسی مانند ساختار شبکه، سرویسهای در معرض اینترنت، سیاستهای فایروال، رابطهای بالقوه آسیبپذیر، جدولهای مسیریابی و همچنین گذرواژههای هششده را افشا کنند؛ گذرواژههایی که در صورت ضعیف بودن ممکن است شکسته شوند.

استخراج این فایلها نشان میدهد که این فعالیتها صرفاً مربوط به پژوهشگران در حال شناسایی سامانههای آسیبپذیر نیست، بلکه بخشی از یک عملیات مخرب است که میتواند زمینهساز حملات بعدی باشد.

مسدودسازی حملات

این دو نقص نسخههای متعددی از محصولات Fortinet را تحت تأثیر قرار میدهند، بهجز FortiOS 6.4، FortiWeb 7.0 و FortiWeb 7.2.

برای جلوگیری از حملات، Fortinet توصیه کرده است مدیرانی که همچنان از نسخههای آسیبپذیر استفاده میکنند، تا زمان ارتقا به نسخه ایمنتر، قابلیت ورود با FortiCloud را بهطور موقت غیرفعال کنند.

این کار از مسیر زیر قابل انجام است:

System → Settings → گزینه «Allow administrative login using FortiCloud SSO» = Off

همچنین به مدیران سیستم توصیه شده است به یکی از نسخههای زیر که هر دو آسیبپذیری را برطرف میکنند، مهاجرت کنند:

- FortiOS 7.6.4+، 7.4.9+، 7.2.12+ و 7.0.18+

- FortiProxy 7.6.4+، 7.4.11+، 7.2.15+ و 7.0.22+

- FortiSwitchManager 7.2.7+ و 7.0.6+

- FortiWeb 8.0.1+، 7.6.5+ و 7.4.10+

در صورتی که هرگونه نشانهای از نفوذ مشاهده شود، توصیه میشود گذرواژهها و اعتبارنامههای فایروال در اسرع وقت تغییر داده شوند. Arctic Wolf همچنین پیشنهاد میکند دسترسی مدیریتی به فایروال و VPN فقط به شبکههای داخلی مورد اعتماد محدود شود.

ارسال دیدگاه