پژوهشگران امنیت سایبری در Kaspersky Securelist در یک کشف مهم از شناسایی فعالیت جاسوسی تازهای خبر دادهاند که ادارات دولتی در جنوبشرق و شرق آسیا را هدف قرار میدهد. این کمپین که احتمالاً از فوریه ۲۰۲۵ آغاز شده، از یک روتکیت (Rootkit) استفاده میکند که در لایههای عمیق هسته سیستم (Kernel) پنهان میشود و عملاً از دید ابزارهای امنیتی متداول نامرئی است.

کسپرسکی این حمله را به گروهی با نام HoneyMyte (معروف به Bronze President یا Mustang Panda) نسبت میدهد. بر اساس تحلیلها، مهاجمان بهطور مشخص میانمار و تایلند را با استفاده از یک فایل درایور مخرب به نام ProjectConfiguration.sys هدف گرفتهاند.

دور زدن حفاظت دیجیتال

همانطور که میدانیم، اغلب آنتیویروسها فایلهای مشکوک را در سطح سیستم اسکن میکنند؛ اما در این مورد موفق به شناسایی حمله نمیشوند، زیرا درایور بهعنوان یک Mini-Filter ثبت میشود؛ ابزاری که در عمق مسیرهای کنترلی ترافیک سیستم قرار میگیرد.

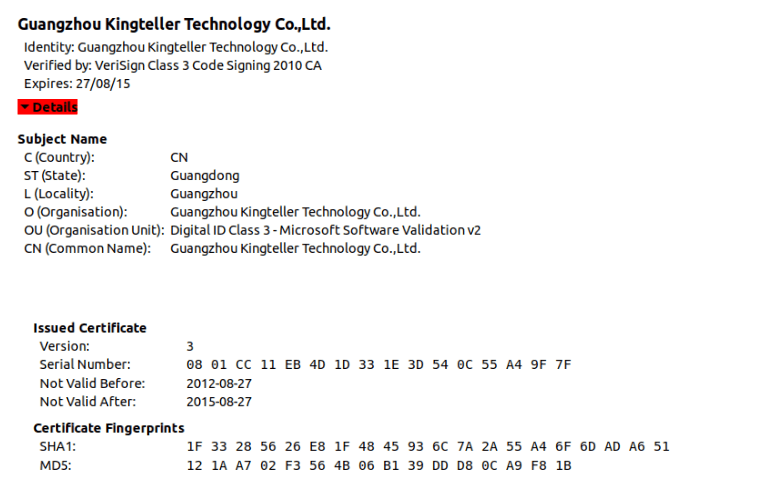

برای واقعی جلوه دادن این درایور، هکرها از یک گواهی دیجیتال سرقتشده متعلق به شرکت Guangzhou Kingteller Technology استفاده کردهاند (Serial: 08 01 CC 11 EB 4D 1D 33 1E 3D 54 0C 55 A4 9F 7F). هرچند این گواهی در سال ۲۰۱۵ منقضی شده، اما همچنان به بدافزار کمک میکند هشدارهای داخلی را دور بزند.

برای پنهانسازی بیشتر، درایور از تکنیک Dynamic Resolution بهره میبرد که کد داخلی خود را بهگونهای درهمریزی میکند تا نرمافزارهای امنیتی نتوانند بهسادگی رفتار آن را تحلیل کنند. بررسیهای بیشتر نشان میدهد این درایور بسیار سرسخت است؛ اگر آنتیویروس تلاش کند آن را حذف کرده یا تغییر نام دهد، درایور بهسادگی این اقدام را مسدود میکند. حتی با دستکاری تنظیمات «Altitude»، عملاً Microsoft Defender را کور میکند. به این ترتیب، بدافزار در لایهای پایینتر از آنتیویروس قرار میگیرد و پیش از آنکه ابزار امنیتی متوجه شود، دستورات را رهگیری میکند؛ موضوعی که در پست وبلاگی کسپرسکی توضیح داده شده است.

بکدور ToneShell

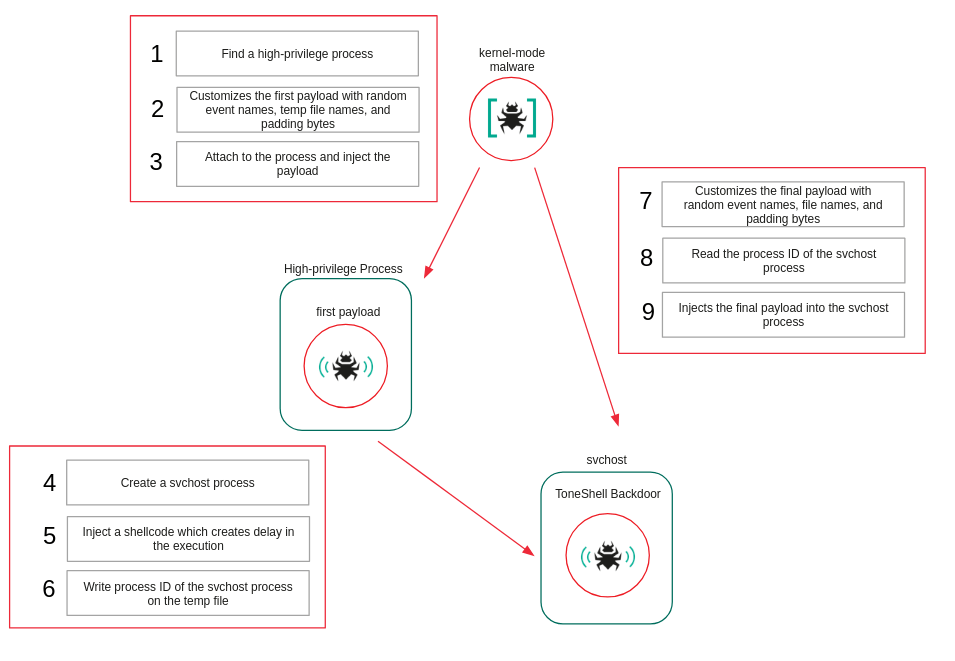

هدف نهایی این نفوذ، نصب ابزار جاسوسی ToneShell Backdoor است؛ درگاهی مخفی که به مهاجمان امکان سرقت فایلها، دانلود دادهها یا اجرای دستورات از راه دور را میدهد.

یکی از یافتههای قابلتوجه این است که گروه مهاجم، سرورهای کنترل خود (avocadomechanism.com و potherbreference.com) را از طریق NameCheap در سپتامبر ۲۰۲۴ ثبت کرده است؛ ماهها پیش از آغاز حملات واقعی.

پژوهشگران میگویند: «این نخستین بار است که ToneShell از طریق یک Kernel-Mode Loader نصب میشود»، رویکردی که سطح بالایی از محافظت در برابر شناسایی را برای ابزار جاسوسی فراهم میکند.

در جریان حمله، درایور دو محموله (Payload) را تحویل میدهد: ابتدا یک فرایند «میزبان» (svchost) بهعنوان طعمه ایجاد میشود و سپس بکدور ToneShell به آن تزریق میگردد. برای محرمانه نگهداشتن ارتباطات، ToneShell از ترفند Fake TLS استفاده میکند و خود را شبیه ترافیک امن TLS 1.3 نشان میدهد.

نکته جالب اینجاست که بیشتر قربانیان پیشتر به ابزارهای قدیمیتر HoneyMyte مانند کرم USB موسوم به ToneDisk یا PlugX آلوده بودهاند. از آنجا که بدافزار بهطور کامل در حافظه سیستم اجرا میشود و با استفاده از شِلکُدها (Shellcodes) از فرایندهای خود محافظت میکند، شناسایی آن بسیار دشوار است. به همین دلیل، پژوهشگران کسپرسکی انجام ممیزیهای عمیق حافظه و پایش دقیق ترافیک شبکه را برای شناسایی این ارتباطات جعلی توصیه میکنند.

ارسال دیدگاه