GreyNoise اعلام کرده است که یک کارزار هماهنگ و اسکریپتمحورِ مبتنی بر تلاشهای ورود با نام کاربری و گذرواژه، زیرساختهای احراز هویت VPN سازمانی را هدف گرفته است. این فعالیت طی یک بازه دو روزه در اواسط ماه دسامبر مشاهده شده و سرویسهای Cisco SSL VPN و Palo Alto Networks GlobalProtect را دربر میگیرد.

بر اساس این ارزیابی، رفتار مشاهدهشده ناشی از بهرهبرداری از آسیبپذیریها نیست، بلکه شامل تلاشهای گسترده و خودکار برای ورود به سیستم است. استفاده از زیرساخت یکسان و زمانبندی مشابه نشان میدهد که با یک کارزار واحد روبهرو هستیم که بین چند پلتفرم VPN جابهجا شده است.

GreyNoise تأکید کرده که تاکنون هیچ شواهدی مبنی بر ارتباط این فعالیت با کارزاری که پیشتر توسط Cisco Talos و علیه Cisco Secure Email Gateway و Secure Email and Web Manager گزارش شده بود، مشاهده نکرده است.

فعالیت مرتبط با Palo Alto Networks GlobalProtect

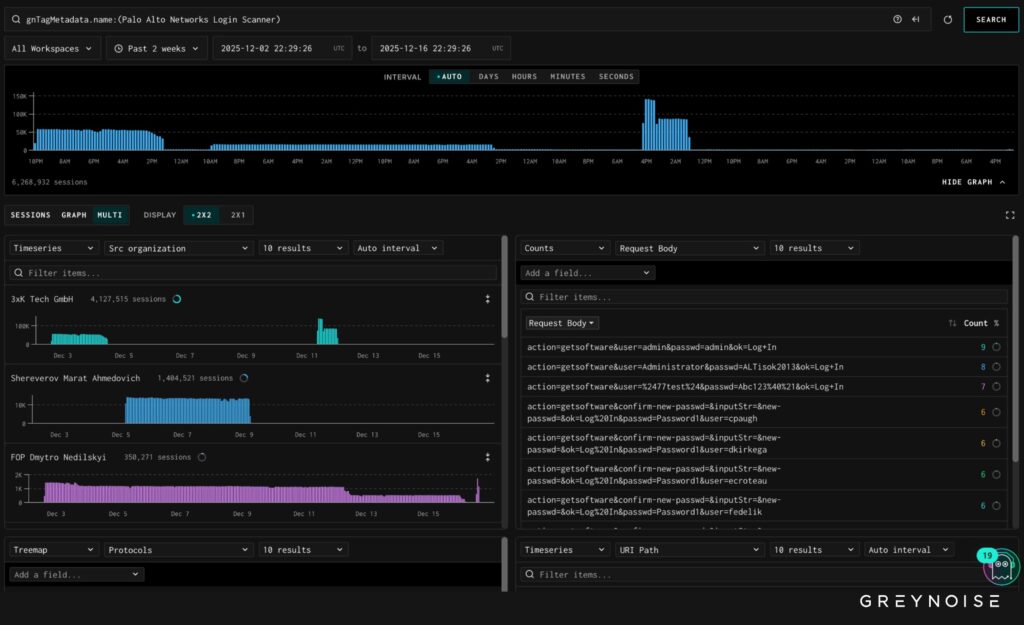

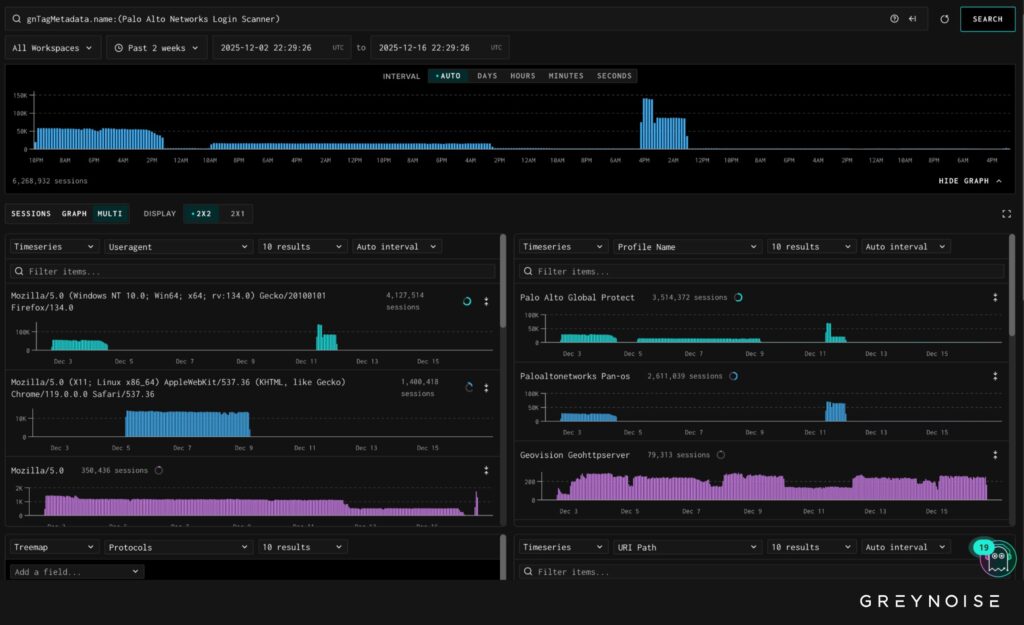

GreyNoise از مشاهده یک جهش شدید و مبتنی بر نشستهای متعدد در تلاشهای خودکار ورود به پورتالهای GlobalProtect خبر داده است. این فعالیت طی حدود ۱۶ ساعت، نزدیک به ۱.۷ میلیون نشست ایجاد کرده و مستقیماً پروفایلهای شبیهسازیشده GlobalProtect و PAN-OS در زیرساخت GreyNoise را هدف گرفته است.

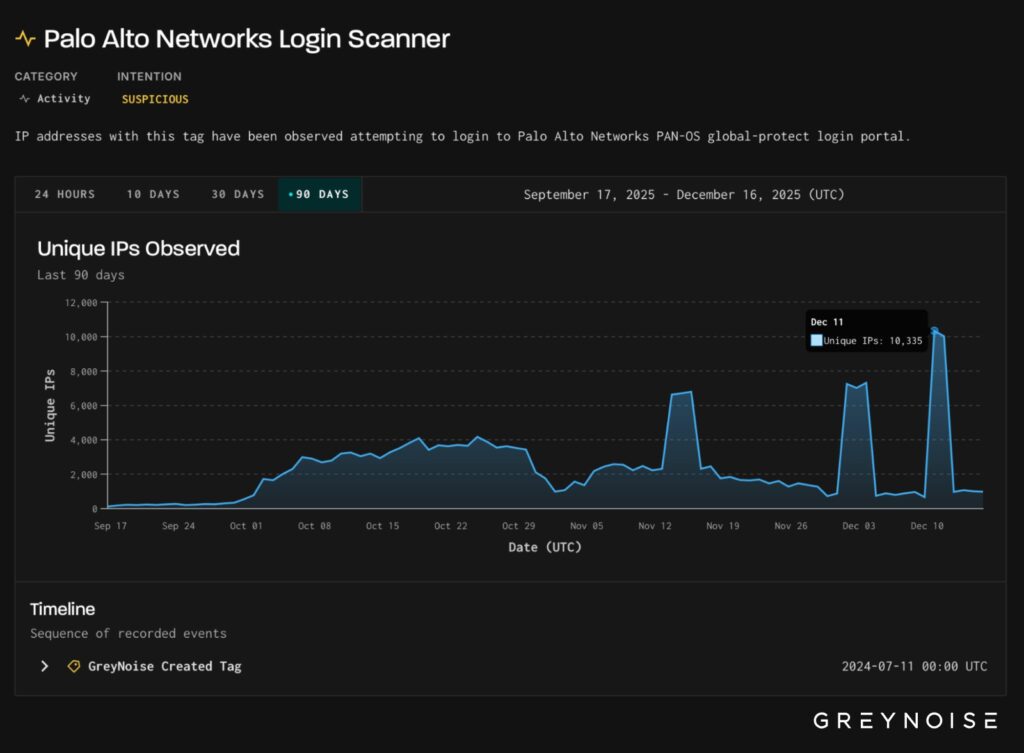

در تاریخ ۱۱ دسامبر، بیش از ۱۰ هزار آدرس IP منحصربهفرد اقدام به تلاش برای ورود به پورتالهای GlobalProtect کردهاند.

این حملات عمدتاً پورتالهایی را هدف گرفتهاند که از نظر جغرافیایی در ایالات متحده، پاکستان و مکزیک قرار داشتهاند. ترافیک تقریباً بهطور کامل از فضای IP مرتبط با شرکت میزبانی 3xK GmbH در آلمان منشأ گرفته است؛ موضوعی که به استفاده از زیرساخت متمرکز و مبتنی بر کلاد اشاره دارد، نه رفتار کاربران نهایی پراکنده.

الگوی رفتاری مشاهدهشده

بررسیها نشان میدهد تلاشهای ورود از یک الگوی درخواست یکنواخت پیروی کرده و از ترکیبهای تکراری نام کاربری و گذرواژه استفاده میکردهاند. بیشتر درخواستها دارای user agent مشابه و شبیه به مرورگر Firefox بودهاند؛ موضوعی که برای فعالیتهای خودکار منشأگرفته از این ارائهدهنده زیرساخت، غیرمعمول تلقی میشود.

یکنواختی در user agent، ساختار درخواست و زمانبندی، نشان میدهد هدف این کارزار، شناسایی پورتالهای GlobalProtect در معرض خطر یا با پیکربندی ضعیف بوده است، نه دسترسی تعاملی یا سوءاستفاده از آسیبپذیریها.

به گفته GreyNoise، این فعالیت ادامه فشاری است که بهطور مداوم علیه نقاط احراز هویت VPN سازمانی مشاهده میشود. آنچه این موج را متمایز میکند، افزایش ناگهانی حجم ترافیک در مدتزمانی کوتاه است؛ مسئلهای که میتواند نشاندهنده آغاز یک کارزار خودکار جدید یا تلاش برای شناسایی گسترده نمونههای در معرض GlobalProtect باشد.

تداوم فعالیت با هدف قرار دادن Cisco SSL VPN

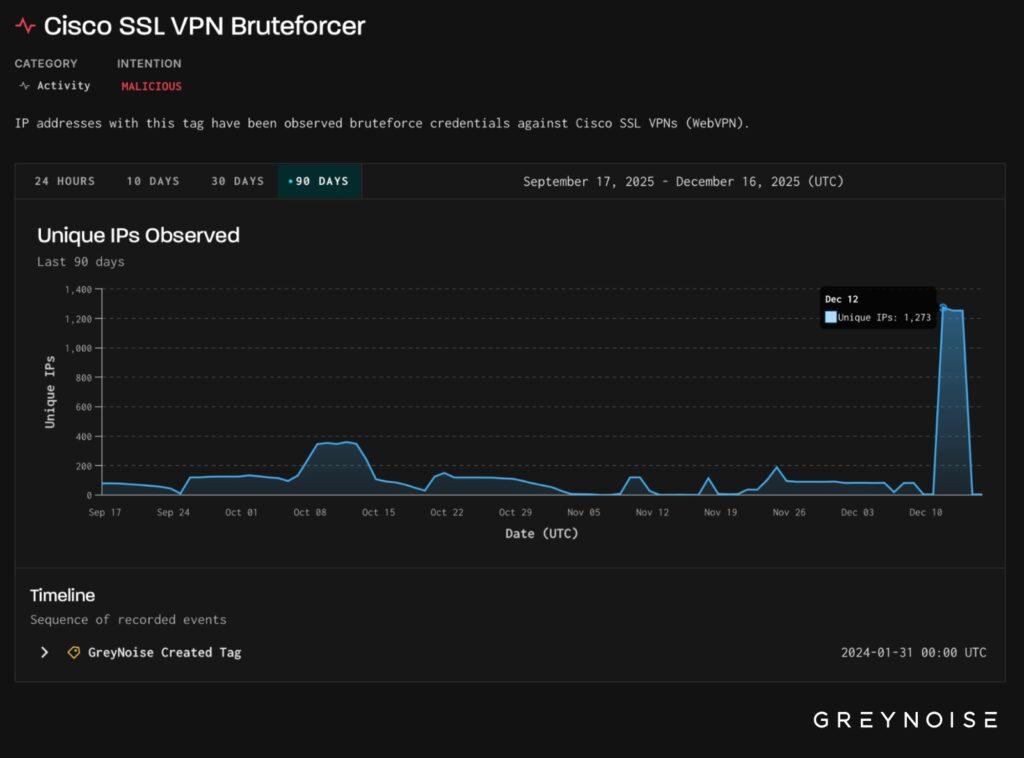

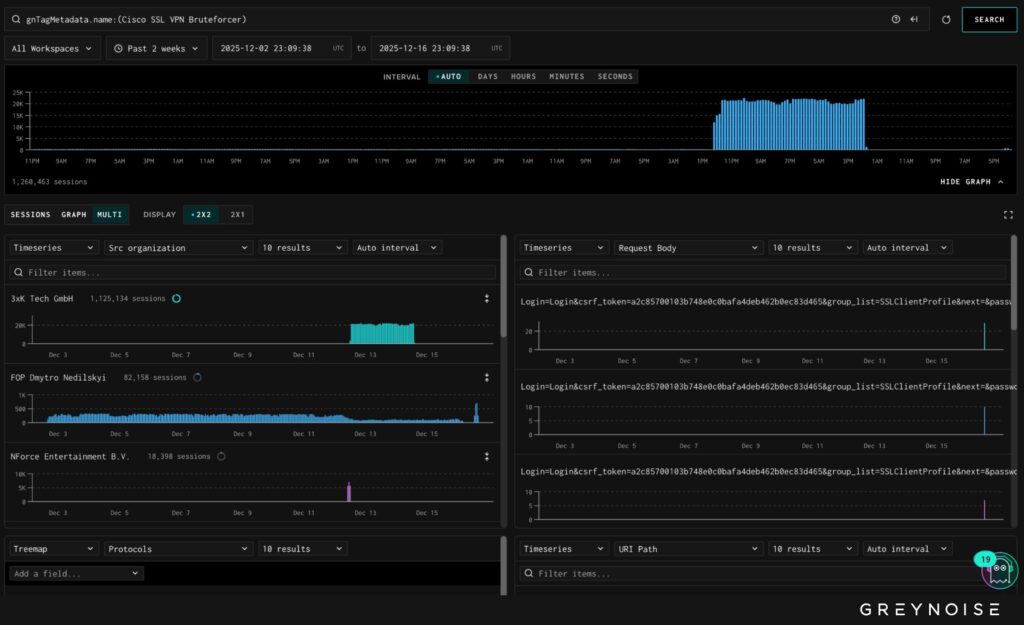

در تاریخ ۱۲ دسامبر، GreyNoise افزایش ناگهانی در تلاشهای ورود brute-force فرصتطلبانه علیه نقاط انتهایی Cisco SSL VPN را ثبت کرده است. تعداد IPهای مهاجم منحصربهفرد روزانه از سطح معمول کمتر از ۲۰۰ به ۱٬۲۷۳ IP افزایش یافته که انحراف قابلتوجهی از الگوی عادی محسوب میشود.

بخش عمده این ترافیک، حسگرهای facade GreyNoise را هدف قرار داده است؛ سامانههایی مستقل از فروشنده که روی پورتهای متعدد گوش میدهند و معمولاً نشاندهنده فعالیتهای فرصتطلبانه هستند، نه حملات هدفمند.

تحلیلها حاکی از آن است که این فعالیت از نظر زیرساخت و ابزار، با موج حملات قبلی علیه GlobalProtect مرتبط است. ترافیک Cisco SSL VPN دارای اثرانگشت TCP مشابه بوده و از همان فضای IP شرکت 3xK GmbH منشأ گرفته است.

غالب در تلاشهای ورود به Cisco SSL VPN بهصورت زیر گزارش شده است:

Mozilla/5.0 (Windows NT 10.0; Win64; x64)

این user agent برای حملات brute-force به Cisco SSL VPN که از زیرساخت 3xK منشأ میگیرند غیرمعمول است و نخستین بار در ۱۲ هفته گذشته محسوب میشود که IPهای میزبانیشده در 3xK در مقیاس وسیع علیه پورتالهای Cisco SSL VPN به کار گرفته شدهاند.

بررسی بدنه درخواستها نشان میدهد این فعالیتها مبتنی بر احراز هویت خودکار با استفاده از اعتبارنامهها بوده و نه بهرهبرداری از آسیبپذیریها. نمونه payloadها از جریانهای استاندارد ورود به SSL VPN پیروی میکنند، از جمله مدیریت توکن CSRF و فیلدهای پارامتری نام کاربری و گذرواژه؛ الگویی که با حملات password spraying یا credential stuffing همخوانی دارد.

ارسال دیدگاه