بر اساس پژوهش جدید SentinelOne، گروه هکتیویستی طرفدار روسیه CyberVolk که مدتی بهدلیل مسدودسازی گسترده کانالهای تلگرام غیرفعال شده بود، در سال ۲۰۲۵ با یک عملیات تازه «باجافزار بهعنوان سرویس» (RaaS) با نام VolkLocker دوباره ظاهر شده است.

این گروه پس از ماهها سکوت، با یک باجافزار مبتنی بر زبان Go (Golang) بازگشته که توانایی هدف قرار دادن همزمان سیستمعاملهای ویندوز و لینوکس را دارد. تحلیلگران این موج جدید را نسل «CyberVolk 2.x» میدانند؛ تلاشی برای احیای فعالیتهای گذشته با ابزارهای بهروزتر.

با وجود استفاده از اتوماسیون پیشرفته مبتنی بر تلگرام، اشتباهات کدنویسی در VolkLocker باعث شده قربانیان در برخی موارد بتوانند فایلهای رمزگذاریشده را بدون پرداخت باج بازیابی کنند.

اتوماسیون مبتنی بر تلگرام

VolkLocker بهشدت به باتهای تلگرام برای فرماندهی و کنترل متکی است و این زیرساخت، هسته اصلی مدل جدید RaaS این گروه را تشکیل میدهد. تمام تعاملات اپراتورها — از جذب همکاران گرفته تا مدیریت قربانیان — از طریق یک بات تلگرامی با نام CyberVolk_Kbot انجام میشود.

این بات فرمانهایی مانند /decrypt، /list و /status را در اختیار همکاران قرار میدهد تا وضعیت آلودگیها را بررسی کرده و بهصورت بلادرنگ با سیستمهای آلوده ارتباط برقرار کنند. برای ساخت نمونههای جدید باجافزار، اپراتورها باید اطلاعاتی مانند آدرس بیتکوین، توکن بات تلگرام، شناسه چت، مهلت رمزگذاری و پسوند فایلها را مشخص کنند.

این طراحی نشاندهنده تلاش CyberVolk برای سادهسازی استفاده از باجافزار برای همکاران کمتجربه است. پیلودهای مبتنی بر Golang که برای ویندوز و لینوکس کامپایل میشوند، از تکنیک دور زدن UAC با روش «ms-settings» (بر اساس چارچوب MITRE ATT&CK با شناسه T1548.002) برای افزایش سطح دسترسی استفاده میکنند.

پس از اجرا، VolkLocker به شناسایی سیستم میپردازد، با بررسی پیششمارههای MAC وجود ماشین مجازی را تشخیص میدهد و برخی مسیرهای حیاتی سیستم را از فرآیند رمزگذاری مستثنا میکند.

نقصهای رمزگذاری و قابلیتهای مخرب

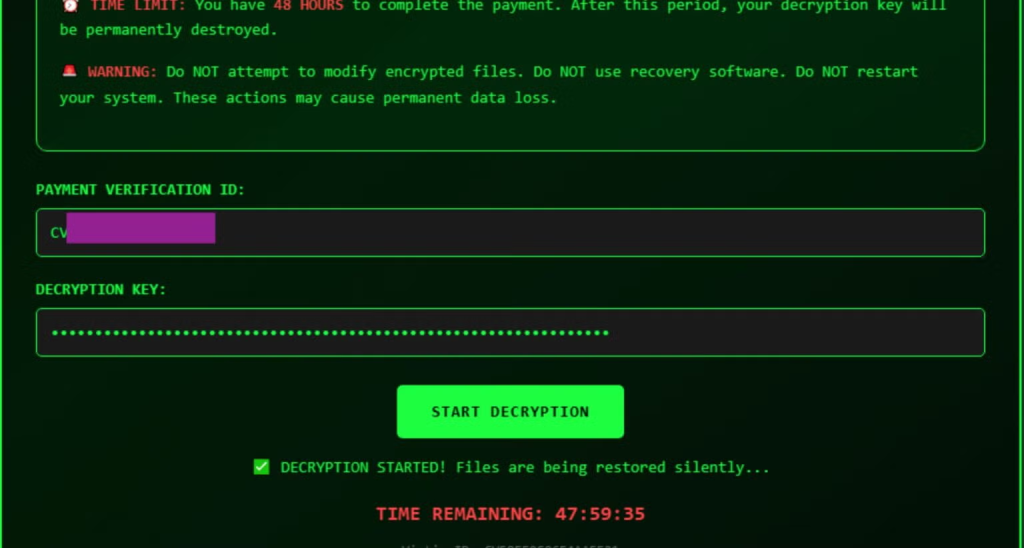

VolkLocker برای رمزگذاری فایلها از AES-256 در حالت GCM استفاده میکند، اما طراحی این مکانیزم دارای یک نقص جدی است. کلید اصلی رمزگذاری بهصورت هاردکد در باینری قرار داده شده و علاوه بر آن، در یک فایل متنی با نام system_backup.key در مسیر %TEMP% ذخیره میشود.

در نتیجه، این کلید بهراحتی قابل بازیابی است و به قربانیان اجازه میدهد بدون پرداخت باج، فایلهای خود را رمزگشایی کنند؛ نقصی که ضعف قابلتوجهی در فرآیند توسعه این باجافزار بهشمار میرود.

فراتر از رمزگذاری، VolkLocker برای ماندگاری در سیستم، خود را در چندین مسیر کپی میکند و با تغییرات رجیستری، ابزارهایی مانند Task Manager، Windows Defender و Command Prompt را غیرفعال میسازد. همچنین Volume Shadow Copyها را حذف کرده و در صورت پایان شمارش معکوس یا وارد کردن مکرر کلیدهای اشتباه، با استفاده از تابع NtRaiseHardError() باعث بروز صفحه آبی مرگ (BSOD) میشود.

با وجود این اشتباهات فنی، CyberVolk همچنان در حال گسترش فعالیتهای خود است و افزونههایی مانند RAT و کیلاگر را هرکدام به قیمت ۵۰۰ دلار و بستههای کامل RaaS را با قیمتهایی بین ۸۰۰ تا ۲۲۰۰ دلار عرضه میکند.

پژوهشگران SentinelOne هشدار میدهند که بازگشت CyberVolk نشان میدهد گروههای دارای انگیزه سیاسی، بیش از پیش از زیرساخت تلگرام برای تجاریسازی عملیات باجافزاری استفاده میکنند.

سلام شاید این نقص فنی عمدی بوده و دارن توانایی هاشون رو تست میکنن. به نظر میاد آینده امنیت سایبری خیلی ترسناک باشه.