سازمان پایش امنیت اینترنت Shadowserver اعلام کرده است بیش از ۲۵ هزار دستگاه Fortinet که قابلیت FortiCloud SSO روی آنها فعال است، بهصورت آنلاین در دسترس قرار دارند؛ آن هم در شرایطی که حملات فعال علیه یک آسیبپذیری بحرانی دور زدن احراز هویت در حال انجام است.

Fortinet در تاریخ ۹ دسامبر اعلام کرد این نقص امنیتی که با شناسههای CVE-2025-59718 (در FortiOS، FortiProxy و FortiSwitchManager) و CVE-2025-59719 (در FortiWeb) رهگیری میشود، بر قابلیت ورود FortiCloud SSO تأثیر میگذارد. طبق توضیح Fortinet، این قابلیت بهصورت پیشفرض فعال نیست و تنها پس از ثبت دستگاه توسط مدیران در سرویس پشتیبانی FortiCare فعال میشود.

با این حال، شرکت امنیت سایبری Arctic Wolf روز دوشنبه گزارش داد که این آسیبپذیری اکنون بهطور فعال برای نفوذ به حسابهای مدیریتی از طریق ورود مخرب مبتنی بر Single Sign-On مورد سوءاستفاده قرار میگیرد.

مهاجمان با ارسال پیامهای SAML دستکاریشده، از این نقص در محصولات آسیبپذیر سوءاستفاده کرده و به سطح دسترسی مدیر در رابط مدیریتی وب دست پیدا میکنند. پس از آن، امکان دانلود فایلهای پیکربندی سیستم فراهم میشود؛ فایلهایی حساس که میتوانند شامل رابطهای بالقوه آسیبپذیر، گذرواژههای هششده (قابل کرک شدن)، سرویسهای در معرض اینترنت، معماری شبکه و سیاستهای فایروال باشند.

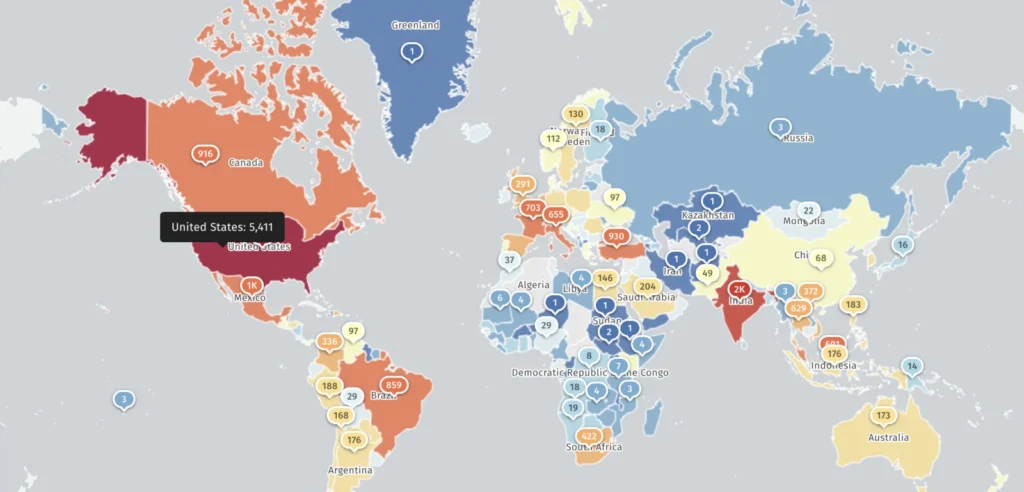

Shadowserver اعلام کرده است در حال حاضر بیش از ۲۵ هزار آدرس IP با اثرانگشت FortiCloud SSO را ردیابی میکند که بیش از ۵۴۰۰ مورد از آنها در ایالات متحده و نزدیک به ۲۰۰۰ مورد در هند قرار دارند. با این حال، هنوز مشخص نیست چه تعداد از این دستگاهها در برابر سوءاستفاده از آسیبپذیریهای CVE-2025-59718 و CVE-2025-59719 ایمنسازی شدهاند.

یوتاکا سیجییاما، پژوهشگر تهدید در شرکت Macnica، نیز به BleepingComputer گفته است اسکنهای او بیش از ۳۰ هزار دستگاه Fortinet با FortiCloud SSO فعال را شناسایی کرده که رابطهای مدیریتی آسیبپذیر آنها مستقیماً در اینترنت در دسترس است.

او در اینباره گفت: «با توجه به اینکه آسیبپذیریهای رابط مدیریتی FortiOS در گذشته بارها مورد سوءاستفاده قرار گرفتهاند، تعجبآور است که هنوز این تعداد زیاد از رابطهای مدیریتی بهصورت عمومی در دسترس هستند.»

سازمان CISA آمریکا نیز روز سهشنبه نقص امنیتی دور زدن احراز هویت FortiCloud SSO را به فهرست آسیبپذیریهای در حال سوءاستفاده فعال خود اضافه کرد و طبق دستورالعمل الزامآور BOD 22-01، به نهادهای دولتی آمریکا دستور داد حداکثر تا ۲۳ دسامبر نسبت به نصب وصلههای امنیتی اقدام کنند.

آسیبپذیریهای Fortinet بهطور مکرر توسط گروههای جاسوسی سایبری، مجرمان اینترنتی و باجافزاری (گاهی بهصورت zero-day) مورد بهرهبرداری قرار میگیرند. برای مثال، در فوریه سال جاری Fortinet فاش کرد گروه هکری چینی Volt Typhoon با سوءاستفاده از دو نقص SSL VPN در FortiOS (CVE-2023-27997 و CVE-2022-42475)، شبکه نظامی وزارت دفاع هلند را با بدافزار دسترسی از راه دور Coathanger آلوده کرده است.

همچنین در ماه نوامبر، Fortinet درباره سوءاستفاده فعال از یک zero-day در FortiWeb با شناسه CVE-2025-58034 هشدار داد؛ تنها یک هفته پس از آنکه تأیید کرد بهطور بیسروصدا آسیبپذیری zero-day دیگری (CVE-2025-64446) را که در حملات گسترده مورد استفاده قرار گرفته بود، برطرف کرده است.

ارسال دیدگاه