بر اساس تازهترین «گزارش تهدیدات» شرکت ESET Research، دو روند شیوع «بدافزارهای مبتنی بر هوش مصنوعی» و «تهدیدات باجافزاری» بهطور همزمان در حال بازتعریف شیوه مواجهه سازمانها با امنیت سایبری هستند و مدلهای دفاعی سنتی را با چالشهای جدی روبهرو کردهاند.

طبق یافتههای این گزارش، ESET موفق به شناسایی PromptLock شده است؛ نخستین نمونه شناختهشده از یک باجافزار مبتنی بر هوش مصنوعی که نقطه عطفی در تکامل تهدیدات سایبری بهشمار میرود. برخلاف بدافزارهای سنتی با کدهای ایستا، PromptLock از مدلهای هوش مصنوعی شرکت OpenAI از طریق API پلتفرم Ollama برای تولید پویا و لحظهای اسکریپتهای مخرب به زبان Lua استفاده میکند.

این رویکرد عملاً معادلات شناسایی تهدید را دگرگون میکند، زیرا هر نسخه از بدافزار منحصربهفرد است و دیگر نمیتوان صرفاً با امضاهای ثابت (Signature-based Detection) آن را شناسایی کرد.

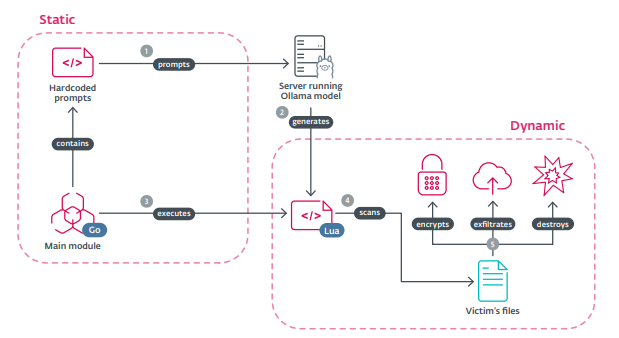

معماری این بدافزار از دو بخش تشکیل شده است: یک ماژول ایستای نوشتهشده با زبان Go که با سرور هوش مصنوعی و پرامپتهای از پیش تعریفشده ارتباط برقرار میکند، و مجموعهای از اسکریپتهای Lua که بهصورت پویا تولید میشوند و توانایی انجام عملیاتهایی مانند پیمایش فایلسیستم، استخراج داده، رمزگذاری و حذف اطلاعات را دارند.

نکته نگرانکنندهتر، وجود یک «حلقه بازخورد داخلی» در PromptLock است. در صورتی که کد تولیدشده توسط مدل هوش مصنوعی بهدرستی عمل نکند (ضعفی شناختهشده در مدلهای زبانی بزرگ) بدافزار لاگهای اجرایی را مجدداً به مدل ارسال میکند تا نسخه اصلاحشده تولید شود؛ فرآیندی که عملاً به خودبهبود دهی بدافزار منجر میشود.

به گفته آنتون چِرپانوف، پژوهشگر ارشد بدافزار در ESET:

«ظهور ابزارهایی مانند PromptLock نشاندهنده تغییری بنیادین در چشمانداز تهدیدات سایبری است. با کمک هوش مصنوعی، اجرای حملات پیچیده دیگر به تیمهای بزرگ توسعهدهنده نیاز ندارد.»

در ابتدا، پژوهشگران امنیتی PromptLock را صرفاً یک نمونه اثبات مفهومی (Proof of Concept) ارزیابی میکردند، اما بررسیهای بعدی ESET نشان داد که دستکم سه تهدید مبتنی بر هوش مصنوعی دیگر با نامهای PromptFlux، PromptSteal (LameHug) و QuietVault نیز در فضای واقعی مشاهده شدهاند.

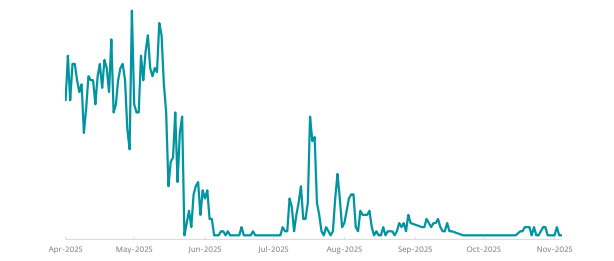

در همین حال، شناسایی بدافزار Lumma Stealer نیز بهسرعت افزایش یافته و سطح فعالیت آن به میزانی رسیده که پیش از عملیاتهای گسترده مقابلهای مشاهده میشد. دو مورد از این تهدیدات حتی در کمپینهای جاسوسی منتسب به گروههای وابسته به روسیه و چین مورد استفاده قرار گرفتهاند؛ نشانهای روشن از عبور بدافزارهای مبتنی بر هوش مصنوعی از مرحله آزمایش به فاز عملیاتی.

انفجار باجافزارها در سال 2025

همزمان با رشد تهدیدات هوش مصنوعی، اقتصاد باجافزار نیز با سرعتی چشمگیر در حال گسترش است. تحلیلهای ESET نشان میدهد تعداد قربانیان باجافزار در سال ۲۰۲۵ نسبت به سال قبل حدود ۴۰ درصد افزایش یافته و مجموع موارد ثبتشده تاکنون بیش از ۱۷۰۰ مورد بیشتر از کل آمار سال ۲۰۲۴ است.

دادههای عمومی منتشرشده در وبسایتهای افشای اطلاعات گروههای باجافزاری نشان میدهد که در سال ۲۰۲۵ دستکم ۶٬۹۳۷ قربانی شناسایی شدهاند. صنایع تولیدی، ساختوساز، خردهفروشی، سلامت و فناوری بیشترین آسیب را متحمل شدهاند.

در این میان، دو گروه Qilin و Akira هرکدام حدود ۱۰ درصد از کل حملات باجافزاری ثبتشده را به خود اختصاص دادهاند. در عین حال، گروه نوظهوری به نام Warlock با بهرهگیری از تکنیکهای پیشرفته فرار از شناسایی، از جمله سوءاستفاده از آسیبپذیریهای ToolShell و ابزارهای قانونی مانند Velociraptor و Visual Studio Code، توجه تحلیلگران را به خود جلب کرده است.

یکی از شاخصترین نمونهها، حمله گسترده به شرکت Jaguar Land Rover بود؛ حملهای هماهنگ که با مشارکت گروههایی چون Scattered Spider، Lapsus و ShinyHunters انجام شد و به توقف گسترده عملیات منجر گردید. خسارت این حمله حدود ۲.۵ میلیارد دلار برآورد شده و عنوان پرهزینهترین حمله سایبری تاریخ بریتانیا را به خود اختصاص داده است.

گسترش ابزارهای ازکارانداز EDR

در کنار این تحولات، افزایش سریع ابزارهای موسوم به «EDR Killer» نیز نگرانیهای جدی ایجاد کرده است. تنها در نیمه دوم سال ۲۰۲۵ بیش از دوازده نمونه جدید از این ابزارها شناسایی شدهاند که عمدتاً از تکنیک BYOVD یا استفاده از درایورهای آسیبپذیرِ معتبر برای غیرفعالسازی سامانههای تشخیص و پاسخ نقطه پایانی (End Point) بهره میبرند. این روند نشان میدهد که مهاجمان، راهکارهای EDR را مانع اصلی موفقیت خود میدانند و تلاش میکنند پیش از هر اقدامی، این لایههای دفاعی را از کار بیندازند.

در مجموع، همگرایی بدافزارهای مبتنی بر هوش مصنوعی و اقتصاد روبهرشد باجافزار، نقطه عطفی خطرناک در امنیت سایبری ایجاد کرده است؛ نقطهای که سازمانها را ناگزیر میکند از مدلهای سنتی تشخیص عبور کرده و به سمت تحلیل رفتاری، اطلاعات تهدید پیشرفته و معماریهای Zero Trust حرکت کنند.

ارسال دیدگاه