مشکل اصلی: وقتی اعتبارنامهها ارزشمندترین دارایی میشوند

دو سال پیش، یکی از کارمندان Okta اطلاعات ورود کاری خود را روی حساب جیمیل شخصیاش ذخیره کرد؛ اقدامی که در نگاه اول برای دسترسی راحتتر به حسابها انجام شده بود اما به نقطه شروع حملهای تبدیل شد که ۱۳۴ مشتری سازمانی را تحت تأثیر قرار داد و پیامدهای آن در سراسر اکوسیستم مدیریت هویت دیده شد.

تقریباً همزمان، یک مهندس LastPass روی یک لینک فیشینگ کلیک کرد و پس از خستگی ناشی از درخواستهای متعدد MFA، یک درخواست تأیید مشکوک را پذیرفت. مهاجمان از این فرصت استفاده کرده و وارد محیط توسعه ابری شدند. سپس متوجه شدند یکی از مهندسان ارشد DevOps نسخه قدیمی Plex را روی شبکه خانگی خود اجرا میکند؛ سیستمی با یک آسیبپذیری بحرانی شناختهشده. مهاجمان با سوءاستفاده از این نقطه ضعف، هشت هفته بدون شناسایی در شبکه حضور داشتند و میان ترافیک عادی پنهان شدند و کلیدهای رمزگذاری و دادههای محرمانه مشتریان را استخراج کردند.

این حملات مبتنی بر آسیبپذیریهای zero-day نبودند؛ بلکه حملات مبتنی بر هویت بودند—حملاتی که از اعتماد ذاتی ما به اعتبارنامهها و سیستمهای احراز هویت سوءاستفاده میکنند.

تهدیدهای نوظهور: هویت، مرز جدید حملات

مهاجمان اکنون هویتهای دیجیتال—از کاربران و ادمینها تا سرویسها و ماشینها—را هدف میگیرند، چون کسبوکارها به Active Directory، مدیریت هویت ابری و API Tokenها برای اجرای عملیات روزمره وابستهاند. یک مجموعه اعتبارنامه یا یک کلید API میتواند به مهاجم اجازه دهد:

- میان رفتارهای عادی کاربران مخفی شود

- بهصورت جانبی حرکت کند، سطح دسترسی را افزایش دهد و به داراییهای حساس برسد

- عملیات را مختل کرده و حملات باجافزاری گسترده انجام دهد

طبق گزارش Cisco Talos در سال ۲۰۲۴:

- ۶۰٪ از رخدادهای مهم امنیتی شامل مؤلفه حمله مبتنی بر هویت بودهاند.

- ۴۴٪ این حملات بهطور مستقیم Active Directory را هدف گرفتند.

- ۲۰٪ از نقضهای هویتی شامل اپلیکیشنهای ابری یا APIهای سرویسدهندهها بوده است.

بازار زیرزمینی هویت در دارکوب نیز به این روند دامن میزند:

- مجموعههای انبوهی از ایمیل، رمز SSH و Session Cookie تنها با ۱۰ تا ۱۵ دلار فروخته میشوند.

- ابزارهای حرفهای برای سرقت اعتبارنامه با اشتراک ۵۰ تا ۷۵۰ دلار عرضه میشوند.

- اعتبارنامه شرکتهای بزرگ تا ۳۰۰۰ دلار قیمت دارند.

گزارش تازه Gartner برای «فایروال مش ترکیبی ۲۰۲۵» نشان میدهد کنترلهای مبتنی بر هویت، معیار کلیدی ارزیابی فایروالهای جدید هستند؛ تغییری بنیادین در صنعتی که تا همین اواخر فایروالها را براساس throughput و تعداد Ruleها میسنجید.

شکست رویکردهای سنتی

سؤال این است که چرا سازمانها هنوز موفق به حل این مشکل نشدهاند؟ پاسخ در شکاف معماری میان نحوه کار امروز سازمانها و نحوه طراحی فایروالهای سنتی نهفته است.

فایروالهای قدیمی مبتنی بر توپولوژی شبکه هستند: آدرس IP، پورت، پروتکل. وقتی کاربری با اعتبارنامه معتبر وارد شود، فایروال اتصال او را مشروع میبیند—حتی اگر حساب کاربری بهطور کامل در اختیار مهاجم باشد.

اما امروز شرکتها بر اساس هویت کار میکنند، نه شبکه:

کارمندان از هرجایی کار میکنند، اپلیکیشنها روی چندین ابر اجرا میشوند، کاربران به دهها SaaS متصلاند و تعداد هویتهای ماشینی (APIها و سرویسها و اسکریپتها) ۸۲ برابر انسانهاست. در این دنیا، هویت همان مرز جدید امنیت است.

ساختارهای هویتی تکهتکه نیز مشکل را تشدید میکنند. فروشگاههای هویتی مختلف هر کدام داده و اعتماد خود را جداگانه مدیریت میکنند و همین شکافها، پناهگاهی برای مهاجمان فراهم میکند.

مطالعه موردی: Scattered Spider — چهره انسانی مهاجمان هویتی

در سپتامبر ۲۰۲۳، گروه Scattered Spider با حدود هزار عضو نشان دادند که حملات مبتنی بر هویت چقدر میتوانند ویرانگر باشند. آنها با مهندسی اجتماعی کارکنان MGM را فریب دادند، از هِلپدِسک درخواست ریست اعتبارنامه کردند و بدون هیچ اکسپلویت یا لینک فیشینگ، وارد Okta و Azure AD شدند.

طی چند ساعت، سیستمهای MGM—از دستگاههای اسلات تا کلیدهای اتاقها—قفل شد و بیش از ۱۰۰ میلیون دلار خسارت وارد شد. چند روز بعد، Caesars نیز با سرقت ۶ ترابایت داده مشتریان آسیب دید.

این گروه نشان داد که سلاح اصلی مهاجمان دیگر کد نیست، اعتماد است.

تشبیه امنیت هویتی: فرودگاه در عصر هوش مصنوعی

در گذشته، تمرکز امنیت فرودگاه بر حصار و دروازه بود؛ اما امروز امنیت وابسته به بررسی لایهبهلایه هویت، بایومتریک، کارت پرواز و لیستهای هشدار لحظهای است.

امنیت شبکه نیز باید چنین باشد—احراز هویت مستمر در هر مرحله، نه صرفاً کنترل محیط.

چطور Cisco Secure Firewall معادله را تغییر میدهد؟

محیطهای پویا به سیاستهای پویا نیاز دارند

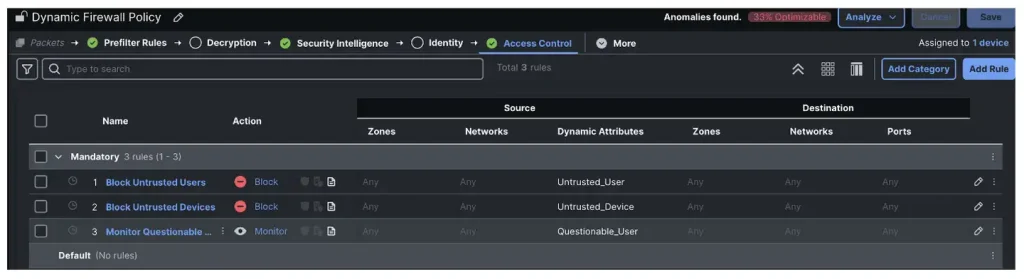

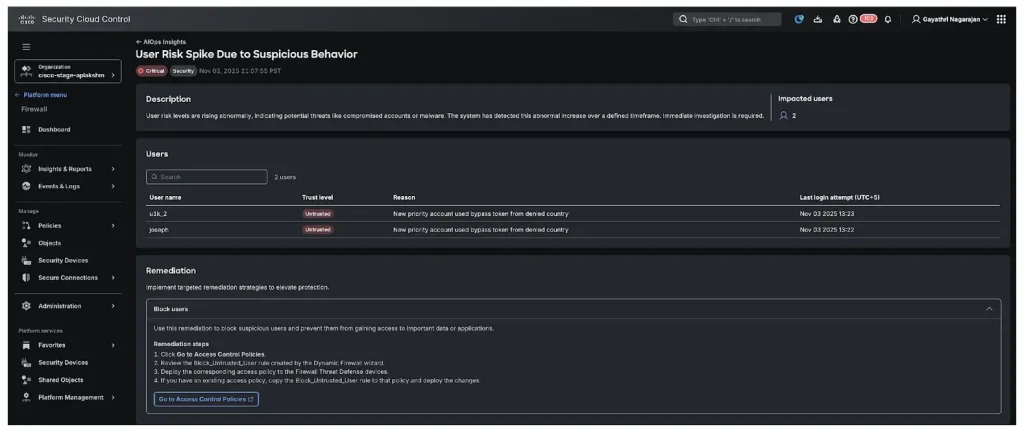

Cisco Secure Firewall با یکپارچهسازی Identity Intelligence از طریق Firewall Management Center در نسخه ۱۰.۰، میتواند ریسک کاربران را لحظهبهلحظه ارزیابی کرده و سیاستها را بهطور خودکار اعمال کند. فایروال با تحلیل رفتار کاربران، دستگاهها و اپلیکیشنها از منابع سیسکو و غیرسیسکو، انحرافات رفتاری مانند:

- سفر غیرممکن

- خستگی MFA

- رفتارهای مشکوک Help Desk

را تشخیص داده و سیاستهای تطبیقی اعمال میکند.

یکپارچگی هویتی مستمر

Cisco Secure Firewall Management Center میتواند با Active Directory، Entra ID و همچنین ارائهدهندگان مدرن مثل Okta، Ping، Google Workspace و Azure برای VPN مبتنی بر SAML یکپارچه شود. دادههای هویتی از Captive Portal، VPN، ISE یا Passive Identity Agent جمعآوری میشود.

نقشهبرداری پویا از بارهای کاری

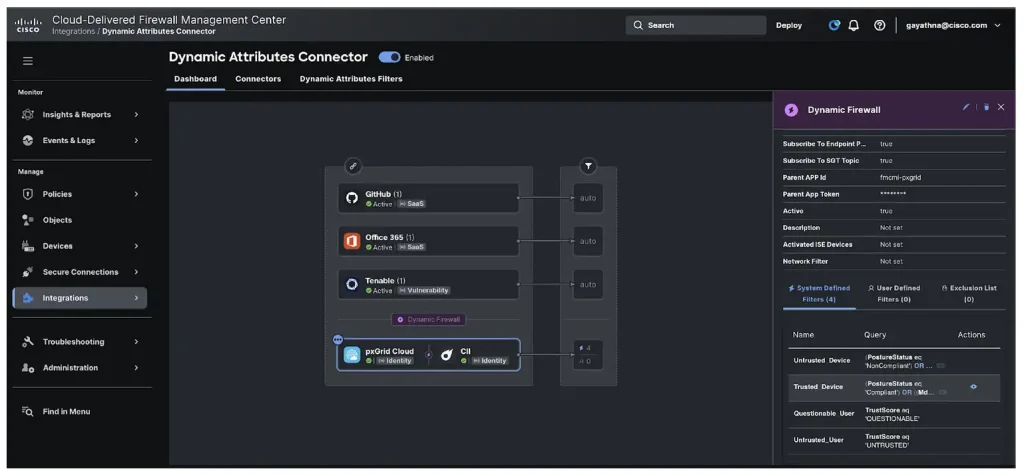

با Cisco Secure Dynamic Attribute Connector، فایروال میتواند تغییرات سرویسها در AWS، Azure، VMware و Cisco ACI را رصد کند و سیاستها را بدون دخالت دستی هماهنگ نگه دارد.

تقسیمبندی سرتاسری با Cisco ISE

ترکیب Secure Firewall با Cisco ISE امکان اعمال سیاستهای مبتنی بر SGT، موقعیت، نوع دستگاه و پروفایل کاربر را فراهم میکند. فایروال میتواند SGTها را از طریق pxGrid یا بهصورت Inline از بستهها بخواند و یک معماری TrustSec کامل برای Zero Trust ایجاد کند.

جمعبندی

سؤال دیگر این نیست که آیا فایروالهای آگاه از هویت ضروری هستند یا نه؛

سؤال این است که سازمانها چقدر سریع میتوانند آنها را پیادهسازی کنند.

در دنیایی که هویت مرز اصلی است، فایروالی که هویت را نمیفهمد، از همین حالا شکست خورده است. Cisco Secure Firewall با ترکیب سیاستهای تطبیقی، یکپارچگی هویتی مستمر و تقسیمبندی Zero Trust تلاش میکند حملات مبتنی بر هویت را قبل از نفوذ در زیرساخت، شناسایی و متوقف کند.

ارسال دیدگاه